Il tuo Raspberry Pi è sicuro? Ovviamente è. Ma è davvero sicuro ? I dati sono al sicuro? Il progetto può essere sovvertito contro di te?

Ora stai pensando.

In precedenza abbiamo esaminato i passaggi da seguire per proteggere Raspberry Pi. Proteggere il tuo Raspberry Pi: dalle password ai firewall Proteggere il tuo Raspberry Pi: dalle password ai firewall Chiunque può utilizzare Google per trovare il nome utente e la password predefiniti del tuo Raspberry Pi . Non dare agli intrusi questa possibilità! Per saperne di più, ma capisci perché? Sei sicuro di essere a conoscenza di ciò che è a rischio?

Se il tuo Raspberry Pi è online in qualsiasi momento durante lo sviluppo o l'utilizzo del tuo ultimo progetto, devi essere consapevole di queste possibilità.

1. Il tuo dispositivo è un bersaglio

Potresti avere vari scopi in mente per il tuo Raspberry Pi. Non importa. In questa fase, capisci una cosa: è un bersaglio, proprio come qualsiasi dispositivo connesso.

Guarda, questa non dovrebbe essere una sorpresa. Mentre le probabilità che worm o ransomware mainstream infettino il tuo Pi sono improbabili (Linux è notoriamente resiliente contro il malware), ci sono altre considerazioni qui. In effetti, non stiamo davvero parlando di virus, worm o altri tipi di malware frustranti. Piuttosto, i rischi derivano da attacchi mirati di attori delle minacce con un obiettivo specifico in mente.

Di solito, questo obiettivo comporta un profitto personale, anche se potrebbe essere più distruttivo. Questo non vuol dire che il malware tradizionale non sarà mai usato - il software in esecuzione sul Pi potrebbe essere vulnerabile e il dispositivo potrebbe potenzialmente essere usato come parte di una botnet.

Quindi, potrebbe essere qualcosa che influisce su un progetto del centro multimediale o su un progetto di giochi. Più preoccupante, potrebbe essere un attacco che minaccia un progetto di casa intelligente Raspberry Pi. Qualunque cosa tu stia facendo con il tuo Raspberry Pi è un obiettivo, davvero.

Infatti, anche se il tuo progetto Raspberry Pi è offline, potrebbe essere mirato. Ci arriveremo tra un momento, ma prima ...

2. Il tuo Pi ha bisogno di essere sulla rete?

È quasi un'azione riflessa: quando il tuo sistema operativo Pi è installato, lo colleghi alla tua rete locale. Infatti, se hai installato il sistema operativo usando lo strumento NOOBS Come NOOBS per Raspberry Pi può aiutare gli utenti di prima volta Come NOOBS per Raspberry Pi può aiutare gli utenti di prima volta C'è qualcosa in Raspberry Pi che potrebbe semplicemente mettere le persone fuori: fino ad ora, impostarlo non è stato particolarmente user-friendly. NOOBS mira a cambiarlo! Per saperne di più, potrebbe anche essere già collegato.

E poi c'è il Raspberry Pi 3 e il Pi Zero W, con la loro rete wireless integrata. Mentre questi dispositivi non si connettono automaticamente alla rete, la struttura è lì, pronta e in attesa. Ma il tuo Raspberry Pi ha davvero bisogno di essere connesso a una rete?

Certo, se lo stai usando come centro multimediale L'hardware che ti servirà per costruire un centro multimediale Raspberry Pi L'hardware che ti servirà per costruire un centro multimediale Raspberry Pi Con così tanti modi di usarlo, non dovresti essere sorpreso per scoprire che il Raspberry Pi ha venduto oltre 1 milione di unità. Anche se progettato per uno scopo chiave (programmazione) questo piccolo computer di dimensioni carta di credito ... Per saperne di più o come un dispositivo di gioco retrò Retro Gaming in Style con RecalBox per il Raspberry Pi Retro Gaming in Style con RecalBox per il Raspberry Pi RecalBox riunisce emulatori classici con una fantastica interfaccia utente unificata che facilita la scelta dei giochi e la configurazione dei controller. Per saperne di più, è probabilmente necessario un po 'di accesso alla rete. E potresti voler stabilire una connessione SSH per inviare istruzioni o installare un software sul Pi per il processo corrente.

Ma se non c'è bisogno di una connessione di rete, puoi tenere il Pi offline.

3. SSH è completamente sicuro?

In questi giorni, il principale sistema operativo di Raspberry Pi, Raspbian Stretch, viene fornito con SSH disabilitato. (Abilitarlo è semplice: basta creare un file di testo, senza estensione file, chiamato "SSH" nella directory di avvio della scheda SD.)

È probabile che tu abbia abilitato SSH Configurare il tuo Raspberry Pi per l'uso senza testa Con SSH Configurare il tuo Raspberry Pi per l'uso senza testa Con SSH Il Raspberry Pi può accettare comandi SSH quando è connesso a una rete locale (via Ethernet o Wi-Fi), permettendoti di configurarlo facilmente. I vantaggi di SSH vanno oltre a sconvolgere lo screening quotidiano ... Leggi di più ad un certo punto. Ma è sicuro?

Per i principianti, dovresti aver cambiato il nome utente e la password predefiniti di Pi. Senza farlo, chiunque potrebbe connettersi a distanza a Pi su SSH. Non impiegheranno molto tempo per accedere con le credenziali predefinite. Potrebbero persino cambiare il nome utente e la password per impedirti di connetterti nuovamente al tuo Pi!

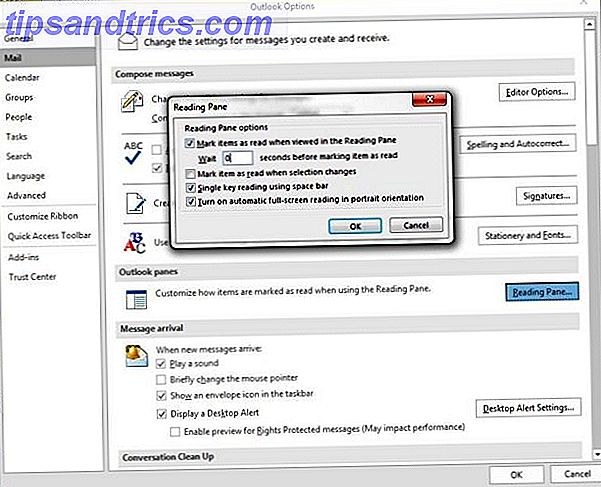

È possibile stringere ulteriormente SSH limitando gli utenti tramite nome utente. Questo può essere fatto nel file di configurazione SSHD . Apri questo in nano con:

sudo nano /etc/ssh/sshd_config Alla fine del file, aggiungi questa riga:

AllowUsers [your_username] [another_username] Premi Ctrl > X per uscire, risparmiando mentre lo fai. Una volta fatto questo, riavvia il servizio sshd:

sudo systemctl restart ssh Si noti che è possibile utilizzare il comando DenyUsers allo stesso modo per bloccare esplicitamente i tentativi di connessione su SSH. Per i migliori risultati, tuttavia, disabilitare SSH nello strumento di configurazione Raspberry Pi quando non è necessario.

4. È possibile accedere fisicamente al tuo Raspberry Pi?

Un altro rischio da considerare è la posizione fisica del tuo Pi. Dopo tutto, non si tratta solo di accesso remoto: qualcuno che prende il tuo Raspberry Pi potrebbe rivelarsi potenzialmente pericoloso, soprattutto se il dispositivo è già collegato alla rete wireless.

Con le credenziali predefinite impostate, sarebbe semplice per un utente malintenzionato utilizzare il Pi per accedere alla rete domestica. Potrebbe quindi verificarsi il caos.

Come usi il tuo Pi puoi tradire la sua posizione nella tua casa. Ad esempio, un centro multimediale Kodi (utilizzando OSMC, LibreELEC o qualche altro software Installa Kodi per trasformare il tuo Raspberry Pi in un Home Media Center Installa Kodi per trasformare il tuo Raspberry Pi in un Media Center di casa Hai bisogno di una soluzione di media center, e tu Ho sentito parlare di Kodi, è adatto, e puoi installarlo sul tuo Raspberry Pi? E come lo porti oltre le basi? Leggi di più) sarà probabilmente trovato vicino alla tua TV. Lo stesso vale per un centro di gioco. Lo sai, e anche un potenziale ladro.

Questo è senza nemmeno considerare l'uso di Pi. Un Raspberry Pi utilizzato come NAS Trasforma il tuo Raspberry Pi in un NAS Box Trasforma il tuo Raspberry Pi in un NAS Box Hai un paio di dischi rigidi esterni in giro e un Raspberry Pi? Esegui un dispositivo di archiviazione collegato in rete economico ea basso consumo. Mentre il risultato finale certamente non sarà come ... Leggi di più potrebbe già essere allegato ad alcuni dati preziosi. A meno che non venga tenuto rigorosamente fuori dal sito, potresti scoprire che i dati scompaiono all'improvviso. Lo stesso vale per l'utilizzo del Pi come router o firewall hardware. Permettere l'accesso fisico a un dispositivo usato in questo modo potrebbe potenzialmente aprirti a molti attacchi. Tutto ciò che serve è che la scheda SD venga sostituita con una che esegue un progetto simile, ma configurata secondo le specifiche dell'hacker.

5. Quali progetti sono in esecuzione sul tuo Raspberry Pi?

I rischi fisici e digitali si combinano per potenzialmente spodestare la tua sicurezza quando si tratta di Internet of Things. I progetti di casa intelligente che utilizzano un Raspberry Pi possono essere danneggiati, distrutti o semplicemente indeboliti senza il corretto atteggiamento verso la sicurezza.

Probabilmente non c'è alcuna situazione in cui desideri che il tuo dispositivo sia controllato da un estraneo. I progetti che utilizzano NFC per sbloccare i cassetti o le porte, ad esempio, potrebbero essere violati utilizzando vulnerabilità note in NFC.

Nel frattempo, se il dispositivo viene utilizzato per visualizzare informazioni (una sorta di applicazione kiosk) o pubblicità mirata utilizzando la tecnologia iBeacon Costruisci un iBeacon fai da te con un Raspberry Pi Costruisci un iBeacon fai da te con un Raspberry Pi Annunci mirati ad un particolare utente che cammina attraverso un metropolitano il centro è la sostanza dei futuri distopici. Ma questo non è affatto un futuro distopico: la tecnologia è già qui. Per saperne di più, questo potrebbe essere violato per trasmettere materiale curato da un hacker.

Mantieni il tuo Raspberry Pi sicuro, sicuro e tuo!

Non è difficile mantenere il tuo Raspberry Pi sicuro. Tieni a mente i punti precedenti. Ecco un riassunto:

- Il tuo Raspberry Pi è un bersaglio?

- Il tuo Pi può essere offline?

- Il tuo SSH è sicuro?

- Qualcuno può raggiungere il Pi?

- Considera la sicurezza del progetto.

Una volta che hai a che fare con questi concetti e le possibilità che presentano, è il momento di agire. Cambia la password e il nome utente, configura SSH e mantieni il tuo Pi sotto chiave e chiave!

Hai riscontrato problemi di sicurezza con il tuo Raspberry Pi? Che passi hai fatto? Diteci nei commenti qui sotto!

Immagine di credito: BrianAJackson / Depositphotos