Per fortuna, le fughe di foto celebrità degli ultimi mesi sembrano essere passate. Questo evento Apple indaga i nudi delle celebrità, YouTube introduce il barattolo dei suggerimenti e altro ancora [Tech News Digest] Apple indaga i nudi delle celebrità, YouTube introduce il barattolo dei suggerimenti e altro ancora [Tech News Digest] Inoltre, non vedo l'ora di rallentare Internet, Windows XP si avvicina all'1% vicino alla morte, gioca gratis a Star Citizen, al nuovo browser Web Raspberry Pi e ai dispositivi indossabili che abbiamo evitato per un pelo. Per saperne di più - indicato come The Fappening, Celebgate e una varietà di altri nomi - ha visto circa 500 foto indecenti di celebrità, tra cui Jennifer Lawrence, Mary Elizabeth Winstead e Kaley Cuoco, divulgate al pubblico online.

Questa forma di invasione potrebbe essere accaduta a chiunque, e probabilmente lo è stata a un certo punto - non si sente solo la segnalazione quando sono interessati solo pochi cittadini comuni. Spero che non dovrai mai vivere un evento così imbarazzante; se segui questi suggerimenti, non lo farai.

Guarda cosa salvi al primo posto

C'è stato un sacco di discussioni su questo, e l'intenzione qui non è di incolpare le vittime. Tuttavia, è importante ricordare che se non ci sono immagini nude (o altri tipi di file compromettenti) sul telefono in primo luogo, non possono essere rubati da altri. Anche con un'app di messaggistica sicura 6 App sicure per la messaggistica iOS che prendono molto seriamente la privacy 6 App sicure per la messaggistica iOS che prendono molto seriamente la privacy Non pensare che i tuoi messaggi vengano letti da parti indesiderate? Ottieni un'app di messaggistica sicura e non ti preoccupare più. Per saperne di più, non si ha alcuna garanzia di protezione. Quando usi Snapchat, la messaggistica usa e getta invia le foto e i video pericolosi autodistruggibili con Snapchat [iOS e Android] invia foto e video pericolosi autodistruggibili con Snapchat [iOS e Android] Quindi vuoi mandare un messaggio a qualcuno con una foto personale o scemo o video di te stesso, ma sai che le immagini e i video possono essere condivisi e diffusi su Internet molto rapidamente. Bene ... Per saperne di più, per esempio, tutto quello che il destinatario di una foto illecita deve fare è fare uno screenshot La guida definitiva su Come fare uno screenshot La guida definitiva su Come fare uno screenshot La maggior parte delle persone penserebbe di fare uno screenshot era un processo semplice e diretto, e che sarebbe stato lo stesso su tutte le piattaforme che incontrano. Beh, si sbagliano. Il processo di prendere screenshot ... Leggi di più; allora chi sa dove si diffonderà?

A tal fine, fai attenzione a cosa c'è nei tuoi dispositivi. Se devi mantenere qualcosa di potenzialmente imbarazzante, assicurati di crittografarli sul tuo telefono Come crittografare i dati sul tuo smartphone Come crittografare i dati sul tuo smartphone Con lo scandalo Prism-Verizon, ciò che presumibilmente sta accadendo è che gli Stati Uniti d'America Security Agency (NSA) è stata data mining. Cioè, hanno passato il registro delle chiamate di ... Per saperne di più; Chris ha dato quattro motivi per cui la crittografia è una buona idea Non solo per i paranoici: 4 motivi per crittografare la vita digitale non solo per i paranoici: 4 motivi per crittografare la vita digitale La crittografia non è solo per i teorici della cospirazione paranoica, né è solo per geek tecnologici. La crittografia è qualcosa che ogni utente di computer può trarre beneficio. I siti Web di tecnologia scrivono su come puoi crittografare la tua vita digitale, ma ... Leggi di più se hai bisogno di più convincente.

Mantieni password complesse e accesso stretto

Inizialmente, iCloud è stato accusato per le fughe di foto, ma in seguito è stato deciso che l'attacco era mirato a nomi utente, password e domande di sicurezza Come creare una domanda di sicurezza che nessun altro può indovinare come creare una domanda di sicurezza che nessun altro Posso indovinare Nelle scorse settimane ho scritto molto su come rendere recuperabili gli account online. Una tipica opzione di sicurezza sta configurando una domanda di sicurezza. Mentre questo fornisce potenzialmente un modo semplice e veloce per ... Per saperne di più. Questo ci dice che il servizio in cui sono state conservate le immagini non era da incolpare, ma che il perpetratore era probabilmente in grado di rompere gli account. Pertanto, è importante rendere le password il più arieggiate possibile.

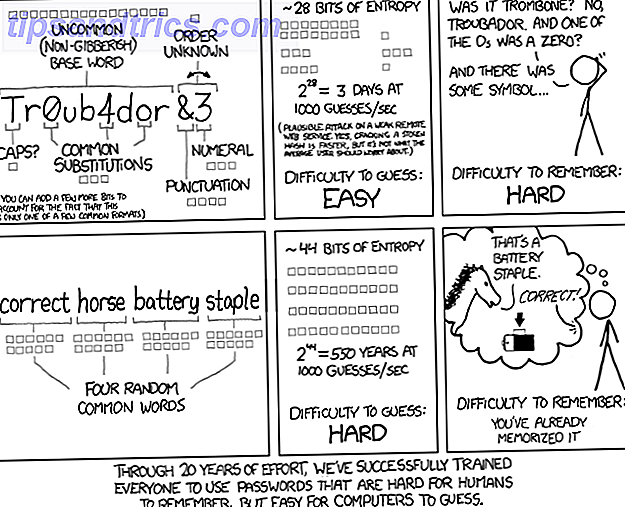

Se hai bisogno di qualche consiglio su come accumulare le tue password, abbiamo confrontato i metodi di gestione delle password 5 Strumenti di gestione delle password a confronto: trova quello perfetto per te 5 Strumenti di gestione delle password a confronto: trova quello perfetto per te Scegli una sorta di password la strategia di gestione per gestire l'enorme quantità di password che ci serve è cruciale. Se sei come la maggior parte delle persone, probabilmente memorizzi le tue password nel cervello. Per ricordarli ... Per saperne di più; LastPass è uno strumento fantastico per semplificare il processo della password, o se preferisci il vecchio stile, segui i suggerimenti per creare una password memorabile e potente 6 Suggerimenti per la creazione di una password infrangibile che puoi ricordare 6 Suggerimenti per la creazione di una password infrangibile Che tu possa ricordare Se le tue password non sono uniche e indissolubili, potresti anche aprire la porta principale e invitare i ladri a pranzo. Leggi di più .

Mentre siamo in tema di password, è importante assicurarsi di tenerli per te. Se non ti fidi di qualcuno con il tuo numero di carta di credito, non condividere le password con loro. Ovviamente il tuo coniuge è un caso speciale, ma quelli dovrebbero essere rari.

Se hai già diffuso queste informazioni personali, fai un favore e modifica le tue password. Non è necessario essere iper-sensibili e cambiarli una volta alla settimana o altro, ma è una buona idea se sei stato negligente in passato.

Approfitta dell'autenticazione a due fattori

Autenticazione a due fattori Qual è l'autenticazione a due fattori e perché dovresti usarla Cos'è l'autenticazione a due fattori e perché dovresti usarla Autenticazione a due fattori (2FA) è un metodo di sicurezza che richiede due diversi modi per dimostrare la tua identità . È comunemente usato nella vita di tutti i giorni. Ad esempio, il pagamento con una carta di credito non solo richiede la carta, ... Leggi di più aggiunge un ulteriore livello di sicurezza a qualsiasi account che lo supporta. Oltre alla tua password (qualcosa che conosci), per accedere al tuo account qualcuno deve avere un codice dal tuo telefono (qualcosa che hai). Non è al 100% a prova di proiettile, e all'inizio potrebbe sembrare scomodo, ma la maggiore sicurezza che ne deriva merita ogni piccolo inconveniente. Se una persona malintenzionata crea la tua password, sarà comunque bloccata senza codice.

Abbiamo scritto sui servizi più importanti per abilitare l'autenticazione a due fattori Blocca giù questi servizi ora con autenticazione a due fattori Blocca giù questi servizi ora con autenticazione a due fattori L'autenticazione a due fattori è il modo intelligente per proteggere i tuoi account online. Diamo un'occhiata ad alcuni dei servizi che puoi bloccare con una maggiore sicurezza. Ulteriori informazioni su e consiglia di utilizzare Authy come principale. La verifica in due passaggi può essere meno irritante? Quattro attacchi segreti garantiti per migliorare la sicurezza La verifica in due passaggi può essere meno irritante? Quattro segreti hacker garantiti per migliorare la sicurezza Volete la sicurezza dell'account a prova di proiettile? Consiglio vivamente di abilitare la cosiddetta autenticazione "a due fattori". Per saperne di più app di generazione del codice. Infine, se sei interessato, TwoFactorAuth.org elenca tutti i dettagli della compatibilità a due fattori per centinaia di siti web; la tua banca o i tuoi siti di vendita preferiti potrebbero offrirlo anche tu!

Resta in carica dei tuoi account

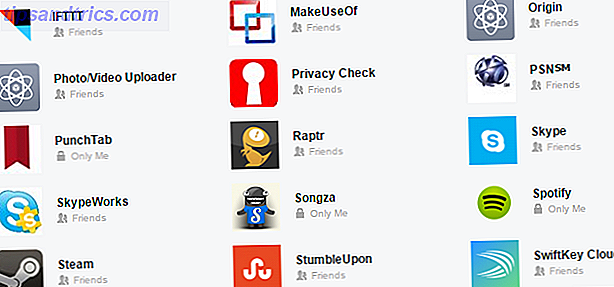

Facebook non è un segreto del fatto che Facebook cambi il loro funzionamento Facebook Cambia il tuo feed di notizie, Apple protegge la tua privacy e altro ancora [Tech News Digest] Facebook cambia il tuo feed di notizie, Apple protegge la tua privacy e altro ... [Tech News Digest ] Inoltre, vive Twitpic, Amazon compra. Compra, BlackBerry imita Porsche, Aubrey Plaza è Grumpy Cat e iPhone 6 gocce. Leggi più spesso e purtroppo include le impostazioni sulla privacy. Per questo motivo, devi stare vigile e controllare regolarmente ciò che condividi; Il nuovo menu privacy di Facebook Assicurati di essere sicuro con le nuove impostazioni di privacy di Facebook: una guida completa Assicurati di essere sicuro con le nuove impostazioni di privacy di Facebook: una guida completa Facebook significa anche due altre cose: frequenti cambiamenti e preoccupazioni sulla privacy. Se c'è una cosa che abbiamo imparato su Facebook, è che non sono davvero preoccupati di ciò che ci piace o della nostra privacy. Né dovrebbero ... Read More aiuta, ma anche lui potrebbe cambiare. Hai aggiunto app di terze parti? In tal caso, accedi alle app consentite su Facebook e assicurati che l'elenco sia sicuro e aggiornato. Le voci che non hai usato per un po 'o che non hai mai sentito nominare prima dovrebbero essere eliminate.

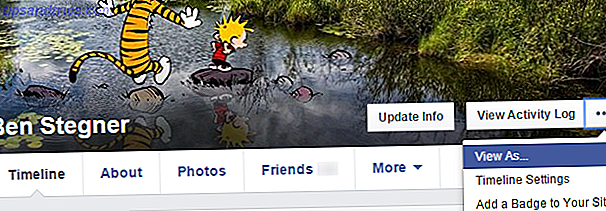

Più informazioni su di te e le immagini che condividi con il pubblico, maggiori saranno le probabilità che la tua sicurezza venga violata. Non c'è niente di sbagliato nella condivisione su Facebook o altri social media; assicurati di conoscere il tuo pubblico. Vai alla lista dei tuoi amici una volta al mese per essere sicuro di non aver accettato le richieste Richieste di amicizia di Facebook: Regole non scritte e impostazioni nascoste Richieste di amicizia di Facebook: regole non scritte e impostazioni nascoste Su Facebook, errori innocenti possono portare a conseguenze drastiche. I novizi devono affrontare molti ostacoli. Ma con i nostri suggerimenti per la richiesta di amicizia di Facebook, puoi evitare la punizione involontaria. Leggi di più da chiunque sia strano o qualcuno che non conosci bene. Un buon test del tuo attuale stato di privacy si trova sulla tua linea temporale: fai clic sul menu dei tre punti a destra di Visualizza registro attività e scegli Visualizza come ... per vedere come appare la tua pagina al pubblico.

Un'altra buona idea è quella di Google te stesso La sfida di te stesso [INFOGRAPHIC] La sfida di te stesso [INFOGRAPHIC] Lo chiamano "ego surfing": quando ti siedi davanti al computer, vai su Google (o qualunque motore di ricerca preferisci) e scopri quali informazioni ci sono su di te online. Io ... Leggi di più occasionalmente. Conoscere i primi risultati che emergono quando qualcuno ti sta cercando ti aiuta a stimare quanto dei tuoi dati personali siano immediatamente accessibili. Se trovi qualcosa che non desideri, identifica il sito su cui è stato trovato e risolvilo il prima possibile.

Facciamo un esempio di un vero trucco per illustrare un altro punto. Scarlett Johannson è stata vittima alcuni anni fa e il suo hacker aveva utilizzato la funzione Password dimenticata insieme a informazioni Internet facilmente accessibili per accedere al suo account. Mentre era in, ha impostato l'inoltro per inviare ogni messaggio dalla sua casella di posta a un indirizzo email che poteva monitorare. Questo gli permise di continuare a leggere i suoi messaggi anche se avesse cambiato la sua password.

La lezione qui è di tenere d'occhio i tuoi messaggi in uscita su tutti i siti. 5 modi per individuare le truffe sui social media e le app Rogue 5 modi per individuare le truffe sui social media e le app Rogue Facebook è un'enorme piattaforma per tutti i tipi di truffe. Ripulire dopo essere caduto per uno è un dolore; diamo un'occhiata ad alcuni modi per identificarli ed evitarli. Leggi di più dove l'account di un amico è compromesso e ti invia un link a qualche sito Web indesiderato o peggio. Spesso, la gente non ha idea che ciò sia accaduto fino a quando i loro amici non glielo hanno detto, e qualcuno che non è esperto di tecnologia potrebbe essersi già innamorato di ciò. Sii diligente e assicurati che nessuno usi il tuo account in silenzio.

Tu! = Jennifer Lawrence

Con questi suggerimenti, è molto meno probabile che tu diventi una vittima dell'invasione della privacy. Dato che probabilmente non sei una persona conosciuta come queste donne, c'è meno rischio, ma sappi che sei ancora un bersaglio a prescindere.

Ora che ti sei assicurato, rilassati e goditi la presa più spensierata: i tweet più divertenti sui nudi delle celebrità colano Titillating Tweets: Le 18 più divertenti reazioni alla celebrità Nudes Leak [Weird & Wonderful Web] Twill titillanti: le 18 più divertenti reazioni Per The Celebrity Nudes Leak [Weird & Wonderful Web] Le opinioni su questa saga sono cambiate. Non siamo qui per predicare, quindi, presentati senza giudizio sulla loro idoneità, ecco alcuni dei tweet più divertenti che sono apparsi su Twitter all'indomani. Leggi di più .

Quali altri metodi ti proteggono dall'essere hackerati? Hai storie di vittima? Lascia un commento!

Crediti immagine: antifurto Via Shutterstock, indice dito Via Shutterstock, mouse e chiave via morgueFile; password xkcd via xkcd; PIN Hand via Shutterstock