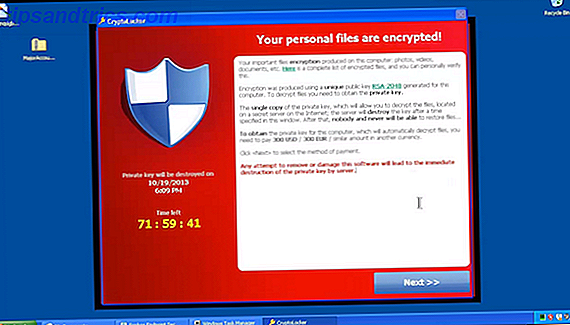

Buone notizie per tutti coloro che sono interessati da Cryptolocker. Le società di sicurezza IT FireEye e Fox-IT hanno lanciato un servizio tanto atteso per decrittografare i file tenuti in ostaggio dal noto ransomware Do not Fall Foul of the Scammers: una guida al ransomware e altre minacce non fanno fallire i truffatori: A Guida a Ransomware e altre minacce Ulteriori informazioni.

Questo viene subito dopo che i ricercatori che lavorano per Kyrus Technology hanno pubblicato un post sul blog che spiega come funziona CryptoLocker, oltre a come l'hanno decodificato per acquisire la chiave privata utilizzata per crittografare centinaia di migliaia di file.

Il trojan CryptoLocker è stato scoperto per la prima volta da Dell SecureWorks lo scorso settembre. Funziona crittografando i file che hanno estensioni di file specifiche e decifrarli solo dopo aver pagato un riscatto di $ 300.

Anche se alla fine la rete che serviva il Trojan veniva smontata, migliaia di utenti rimanevano separati dai loro file. Fino ad ora.

Sei stato colpito da Cryptolocker? Vuoi sapere come recuperare i tuoi file? Continua a leggere per maggiori informazioni.

Cryptolocker: Let's Recap

Quando Cryptolocker è comparso per la prima volta sulla scena, l'ho descritto come il "peggior malware in assoluto mai CryptoLocker è il più malvagio malware mai esistito e qui è ciò che puoi fare CryptoLocker è il più cattivo malware mai e qui è ciò che puoi fare" CryptoLocker è un tipo di software dannoso che rende il tuo computer è completamente inutilizzabile crittografando tutti i tuoi file. Richiede quindi un pagamento monetario prima che venga restituito l'accesso al tuo computer. Leggi di più '. Ho intenzione di sopportare questa affermazione. Una volta che ha messo le mani sul tuo sistema, prenderà i tuoi file con una crittografia quasi inviolabile e ti caricherà una piccola fortuna in Bitcoin per farli tornare indietro.

Nemmeno ha attaccato i dischi rigidi locali. Se c'era un disco rigido esterno o un'unità di rete connessa collegata a un computer infetto, anche questo sarebbe stato attaccato. Ciò ha causato il caos nelle attività in cui i dipendenti collaborano spesso e condividono documenti su unità di archiviazione collegate alla rete.

La diffusione virulenta di CryptoLocker era anche qualcosa da vedere, così come lo è stata la fenomenale somma di denaro accumulata. Le stime vanno da $ 3 milioni agli incredibili $ 27 milioni, in quanto le vittime hanno pagato il riscatto richiesto in massa, desiderosi di ottenere i loro file indietro.

Non molto tempo dopo, i server utilizzati per servire e controllare il malware Cryptolocker sono stati eliminati in "Operational Tovar" e è stato recuperato un database delle vittime. Questo è stato lo sforzo congiunto delle forze di polizia di diversi paesi, compresi gli Stati Uniti, il Regno Unito e la maggior parte dei paesi europei, e ha visto il capo della banda dietro il malware incriminato dall'FBI.

Il che ci porta ad oggi. CryptoLocker è ufficialmente morto e sepolto, anche se molte persone non sono in grado di accedere ai file sequestrati, soprattutto dopo che i server di pagamento e controllo sono stati eliminati come parte di Operation Server.

Ma c'è ancora speranza. Ecco come è stato annullato CryptoLocker e come recuperare i tuoi file.

Come è stato invertito Cryptolocker

Dopo che Kyrus Technologies ha decodificato il cryptoLocker, la prossima cosa che hanno fatto è stato sviluppare un motore di decodifica.

I file crittografati con il malware CryptoLocker seguono un formato specifico. Ogni file crittografato viene eseguito con una chiave AES-256 che è univoca per quel particolare file. Questa chiave di crittografia viene quindi successivamente crittografata con una coppia di chiavi pubblica / privata, utilizzando un algoritmo RSA-2048 quasi impenetrabile.

La chiave pubblica generata è unica per il tuo computer, non per il file crittografato. Queste informazioni, unitamente alla comprensione del formato di file utilizzato per archiviare i file crittografati, hanno consentito a Kyrus Technologies di creare uno strumento di decrittografia efficace.

Ma c'era un problema. Sebbene esistesse uno strumento per decodificare i file, era inutile senza le chiavi di crittografia private. Di conseguenza, l'unico modo per sbloccare un file crittografato con CryptoLocker era con la chiave privata.

Fortunatamente, FireEye e Fox-IT hanno acquisito una parte significativa delle chiavi private di Cryptolocker. I dettagli su come sono riusciti a farlo sono sottili sul terreno; semplicemente dicono di averli ottenuti attraverso "varie partnership e incarichi di ingegneria inversa".

Questa libreria di chiavi private e il programma di decrittografia creato da Kyrus Technologies significa che le vittime di CryptoLocker ora hanno un modo per riavere i loro file, e senza alcun costo per loro. Ma come lo usi?

Decrittografia di un disco rigido infetto CryptoLocker

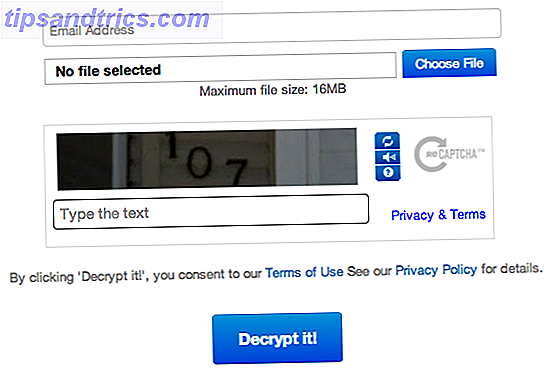

Per prima cosa, cerca su decryptcryptolocker.com. Avrai bisogno di un file di esempio che sia stato crittografato con il malware Cryptolocker a portata di mano.

Quindi, caricalo sul sito Web DecryptCryptoLocker. Questo verrà quindi elaborato e (si spera) restituirà la chiave privata associata al file che verrà quindi inviata via email.

Quindi, si tratta di scaricare ed eseguire un piccolo eseguibile. Questo viene eseguito sulla riga di comando e richiede di specificare i file che si desidera decrittografare, oltre alla propria chiave privata. Il comando per eseguirlo è:

Decryptolocker.exe -key ""

Solo per ripetere l'iterazione: non verrà eseguito automaticamente su tutti i file interessati. È necessario eseguire uno script con Powershell o un file batch o eseguirlo manualmente in base al file.

Quindi, qual è la cattiva notizia?

Comunque non sono tutte buone notizie. Ci sono un certo numero di nuove varianti di CryptoLocker che continuano a circolare. Anche se operano in modo simile a CryptoLocker, non c'è ancora nessuna soluzione per loro, se non il pagamento del riscatto.

Altre cattive notizie Se hai già pagato il riscatto, probabilmente non vedrai mai più quei soldi. Sebbene ci siano stati degli ottimi sforzi nello smantellamento della rete CryptoLocker, nessuno dei soldi guadagnati dal malware è stato recuperato.

C'è un'altra lezione più pertinente da imparare qui. Un sacco di persone hanno preso la decisione di cancellare i loro dischi rigidi e ricominciare da capo piuttosto che pagare il riscatto. Questo è comprensibile. Tuttavia, queste persone non saranno in grado di sfruttare DeCryptoLocker per recuperare i loro file.

Se vieni colpito da un simile ransomware, non pagare - How To Beat Ransomware! Non pagare - How To Beat Ransomware! Provate a immaginare se qualcuno si è presentato a casa vostra e ha detto: "Ehi, in casa ci sono topi di cui non sapevate, dateci $ 100 e ce ne sbarazzeremo". Questo è il Ransomware ... Leggi di più e non vuoi pagare, potresti voler investire in un economico disco rigido esterno o USB Drive e copiare i tuoi file criptati. Ciò lascia aperta la possibilità di recuperarli in un secondo momento.

Parlami della tua esperienza con CryptoLocker

Sei stato colpito da Cryptolocker? Sei riuscito a recuperare i tuoi file? Parlamene. La casella dei commenti è qui sotto.

Crediti fotografici: System Lock (Yuri Samoiliv), disco rigido esterno OWC (Karen).

![Cercare la tua data online su Internet [INFOGRAPHIC]](https://www.tipsandtrics.com/img/internet/392/looking-up-your-internet-date-online.png)