Milioni di switch, router e firewall sono potenzialmente vulnerabili al dirottamento e all'intercettazione, dopo che la società di sicurezza americana Rapid7 ha scoperto un problema serio con il modo in cui questi dispositivi sono configurati.

Il problema, che interessa sia gli utenti domestici che quelli aziendali, si trova nelle impostazioni NAT-PMP utilizzate per consentire alle reti esterne di comunicare con dispositivi che operano su una rete locale.

In un avviso di vulnerabilità, Rapid7 ha rilevato 1, 2 milioni di dispositivi che soffrono di impostazioni NAT-PMP mal configurate, con il 2, 5% vulnerabile a un utente malintenzionato che intercetta il traffico interno, l'88% a un utente malintenzionato che intercetta il traffico in uscita e l'88% a un attacco denial of service come risultato di questa vulnerabilità.

Sei curioso di sapere cos'è il NAT-PMP e come puoi proteggerti? Continua a leggere per ulteriori informazioni.

Che cos'è NAT-PMP e perché è utile?

Esistono due tipi di indirizzi IP nel mondo. Il primo è l'indirizzo IP interno. Identificano in modo univoco i dispositivi su una rete e consentono ai dispositivi all'interno di una LAN di comunicare tra loro. Anche questi sono privati e solo le persone nella tua rete interna possono vederli e connettersi a loro.

E poi abbiamo indirizzi IP pubblici. Queste sono una parte fondamentale di come funziona Internet e consentono a reti diverse di identificarsi e di connettersi l'una con l'altra. Il problema è che non ci sono abbastanza indirizzi IPv4 (il sistema di indirizzamento IP dominante - IPv6 non lo ha ancora sostituito IPv6 rispetto a IPv4: dovresti aver cura (o fare qualsiasi cosa) come utente? [MakeUseOf Explains] IPv6 vs. IPv4 : Se ti interessa (o fai qualcosa) come utente? [MakeUseOf Explains] Più recentemente, si è parlato molto del passaggio a IPv6 e di come porterà molti vantaggi a Internet. Ma questa "notizia" continua ripetendosi, poiché c'è sempre un occasionale ... Leggi altro) per andare in giro. Soprattutto se consideriamo le centinaia di milioni di computer, tablet, telefoni e Internet delle cose, qual è l'Internet delle cose e come influenzerà il nostro futuro [MakeUseOf Explains] Cos'è l'Internet delle cose e come influenzerà il nostro futuro [MakeUseOf Spiega] Sembra che ci siano nuove parole d'ordine che spuntano e si estinguono ogni giorno che ci passa accanto, e "l'Internet delle cose" sembra essere solo una delle idee più recenti che ... Leggi di più elettrodomestici che fluttuano in giro.

Quindi, dobbiamo usare qualcosa chiamato Network Address Translation (NAT). Questo rende ogni indirizzo pubblico molto più ampio, in quanto è possibile associarlo a più dispositivi su una rete privata.

Ma se avessimo un servizio - come un server Web Come configurare un server Web Apache in 3 semplici passaggi Come configurare un server Web Apache in 3 semplici passaggi Qualunque sia il motivo, a un certo punto potresti voler ottenere un web server in corso. Se vuoi concederti l'accesso remoto a determinate pagine o servizi, vuoi ottenere una community ... Leggi di più o un file server Come configurare il tuo server FreeNAS per accedere ai tuoi file da qualsiasi luogo Come configurare il tuo server FreeNAS Per Accesso ai file da qualsiasi luogo FreeNAS è un sistema operativo basato su BSD gratuito e open source che può trasformare qualsiasi PC in un server di file solido. Oggi vi guiderò attraverso un'installazione di base, impostando una semplice condivisione di file, ... Per saperne di più - in esecuzione su una rete che vorremmo esporre a Internet più grande? Per questo, avremmo bisogno di usare qualcosa chiamato Network Address Translation - Port Mapping Protocol (NAT-PMP).

Questo standard aperto è stato creato intorno al 2005 da Apple ed è stato progettato per rendere il processo di mappatura delle porte molto più semplice. NAT-PNP può essere trovato su una gamma di dispositivi, compresi quelli che non sono necessariamente realizzati da Apple, come quelli prodotti da ZyXEL, Linksys e Netgear. Alcuni router che non la supportano in modo nativo possono anche accedere a NAT-PMP tramite firmware di terze parti, come DD-WRT Cosa è DD-WRT e come può rendere il router in un super-router Cos'è DD-WRT E come può rendere il tuo router un super-router In questo articolo, ti mostrerò alcune delle funzionalità più interessanti di DD-WRT che, se decidi di farne uso, ti permetteranno di trasformare il tuo router nel super-router di ... Leggi di più, Tomato e OpenWRT.

Quindi, otteniamo che NAT-PMP è importante. Ma come può essere vulnerabile?

Come funziona la vulnerabilità

La RFC che definisce come funziona NAT-PMP dice questo:

Il gateway NAT NON DEVE accettare richieste di mapping destinate all'indirizzo IP esterno del gateway NAT o ricevute sulla sua interfaccia di rete esterna. Devono essere consentiti solo i pacchetti ricevuti sulle interfacce interne con un indirizzo di destinazione che corrisponda agli indirizzi interni del gateway NAT.

Che cosa vuol dire? In breve, significa che i dispositivi che non si trovano sulla rete locale non dovrebbero essere in grado di creare regole per il router. Sembra ragionevole, giusto?

Il problema sorge quando i router ignorano questa preziosa regola. Che, apparentemente, 1, 2 milioni di loro fanno.

Le conseguenze possono essere gravi. Come accennato in precedenza, il traffico inviato da router compromessi può essere intercettato, portando potenzialmente a perdita di dati e furto di identità. Quindi, come lo aggiustate?

Quali dispositivi sono interessati?

Questa è una domanda difficile a cui rispondere. Rapid7 non è stato in grado di dimostrare definitivamente quali router sono stati colpiti. Dalla valutazione della vulnerabilità:

Durante la scoperta iniziale di questa vulnerabilità e come parte del processo di divulgazione, Rapid7 Labs ha tentato di identificare quali prodotti specifici che supportano NAT-PMP erano vulnerabili, tuttavia tale sforzo non ha prodotto risultati particolarmente utili. ... a causa delle complessità tecniche e legali implicite nello scoprire la vera identità dei dispositivi sull'Internet pubblica, è del tutto possibile, forse anche probabile, che queste vulnerabilità siano presenti in prodotti popolari in configurazioni predefinite o supportate.

Quindi, devi fare un po 'di scavare te stesso. Ecco cosa devi fare.

Come posso sapere che sono interessato?

Innanzitutto, è necessario accedere al router e osservare le impostazioni di configurazione attraverso la sua interfaccia web. Dato che ci sono centinaia di router diversi, ognuno con interfacce web radicalmente diverse, dare consigli specifici per i dispositivi qui è quasi impossibile.

Tuttavia, l'essenza è praticamente la stessa nella maggior parte dei dispositivi di rete domestica. Innanzitutto, è necessario accedere al pannello di amministrazione del dispositivo tramite il browser web. Controlla il tuo manuale utente, ma i router Linksys di solito possono essere raggiunti da 192.168.1.1, che è il loro indirizzo IP predefinito. Allo stesso modo, D-Link e Netgear usano 192.168.0.1, e Belkin usa 192.168.2.1.

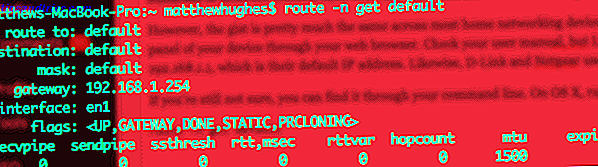

Se non sei ancora sicuro, puoi trovarlo tramite la tua riga di comando. Su OS X, esegui:

route -n get default

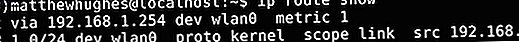

Il 'Gateway' è il tuo router. Se stai utilizzando una moderna distribuzione Linux, prova a eseguire:

ip route show

In Windows, apri il prompt dei comandi Il prompt dei comandi di Windows: Più semplice e più utile di quanto pensi Il prompt dei comandi di Windows: più semplice e più utile di quanto pensi I comandi non sono sempre rimasti gli stessi, in realtà alcuni sono stati spostati mentre altri più recenti i comandi arrivarono, anche con Windows 7 in effetti. Quindi, perché qualcuno dovrebbe desiderare di fare clic sull'inizio ... Leggi di più e inserisci:

ipconfig

Ancora una volta, l'indirizzo IP per "Gateway" è quello desiderato.

Una volta ottenuto l'accesso al pannello di amministrazione del router, fai scorrere le impostazioni finché non trovi quelle correlate a Network Address Translation. Se vedi qualcosa che dice qualcosa come "Permetti NAT-PMP su interfacce di rete non attendibili", spegnilo.

Rapid7 ha anche ottenuto il Cordination Center di Computer Emergency Response Team (CERT / CC) per iniziare a restringere l'elenco dei dispositivi che sono vulnerabili, con l'obiettivo di lavorare con i produttori di dispositivi per emettere una correzione.

Persino i router possono essere vulnerabilità di sicurezza

Spesso diamo per scontata la sicurezza dei nostri dispositivi di rete. Eppure, questa vulnerabilità mostra che la sicurezza dei dispositivi che utilizziamo per connettersi a Internet non è una certezza.

Come sempre, mi piacerebbe sentire le tue opinioni su questo argomento. Fatemi sapere cosa ne pensate nella casella dei commenti qui sotto.