Quando si tratta di sicurezza Internet, tutti e il loro cugino hanno consigli per offrirti i migliori pacchetti software da installare, i siti ingannevoli da evitare o le migliori pratiche quando si tratta di password. O forse non hai mai ascoltato gli altri e hai le tue convinzioni sulla sicurezza di Internet? In tal caso - questo post è per te. Diamo un'occhiata ad alcune delle credenze più comuni - alcuni potrebbero dire miti - sulla sicurezza di Internet.

Nota: alcuni di questi risultati di citazione da un sondaggio del 2011 su 16.000 utenti Internet da G Data Software . Userò però i loro dati solo a scopo illustrativo, e ci occuperemo e smonteremo un po 'ogni mito.

La mia password è sicura

È vero? Non. Uno. Po.

Quindi hai una password incredibilmente lunga piena di numeri e punteggiatura? In effetti, è così lungo e non graffiabile che lo usi solo su ogni sito? Uh Oh. Tutto ciò che serve per un singolo sito per avere meno sicurezza perfetta, e improvvisamente quella password è nota a tutti. La maggior parte dei siti memorizza le password degli utenti utilizzando un sistema di "hash e salatura", un processo che garantisce che, mentre è possibile verificare le password degli utenti, la password non può essere recuperata in un secondo momento da nessuno, nemmeno con accesso diretto al database. Ma poi alcuni siti non hanno lo stesso livello di sicurezza, e basta uno.

A volte, gli hacker non hanno nemmeno bisogno di "crackare" nulla: gli utenti che optano per una password corta o nota, anche se hash e salati, possono essere facilmente dedotti dagli elenchi di password comuni. Per dirla semplicemente: confrontando il risultato dell'hashing "12345" con il database si rivelano tutti gli utenti che avevano la stessa password. Fallo tante volte con un elenco di password comuni e hai una lunga lista di account hackerati, pronti per la rivendita o la pubblicazione.

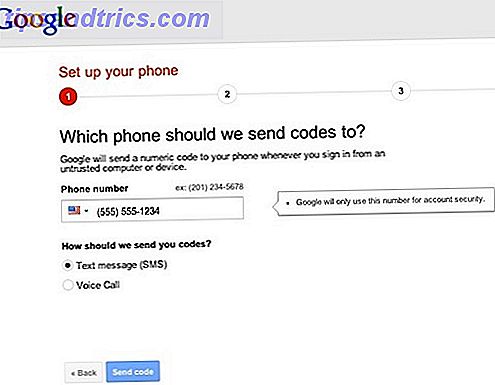

Allora, qual è il modo migliore per proteggere i tuoi account? Una password lunga, unica ma memorabile per ogni account è la migliore, ma ancora meglio è l'autenticazione a due fattori Qual è l'autenticazione a due fattori e perché è necessario utilizzarla Autenticazione a due fattori e Perché è consigliabile utilizzarla Autenticazione a due fattori (2FA) è un metodo di sicurezza che richiede due diversi modi per dimostrare la tua identità. È comunemente usato nella vita di tutti i giorni. Ad esempio, il pagamento con una carta di credito non richiede solo la carta, ... Per saperne di più.

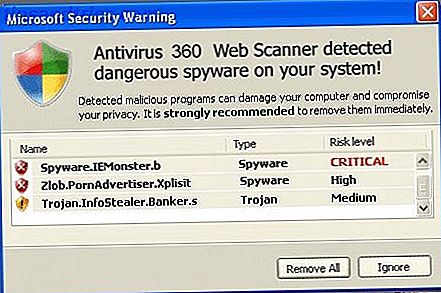

Ho installato il software AV, quindi sono al sicuro

È vero? No.

Molti utenti sono cullati da un falso senso di sicurezza che vari pacchetti software portano; la verità è che il problema più grande è l'utente. Un pacchetto anti-malware o una suite di sicurezza Internet può fare così tanto per proteggere l'utente - non è infallibile e nulla offre una protezione completa. Se qualcuno ti telefona fingendo di essere di Microsoft Che cos'è il supporto tecnico falso e perché non dovresti fidarti di tutto ciò che vedi su Google Cos'è il supporto tecnico falso e perché non dovresti fidarti di tutto ciò che vedi su Google Sei seduto a casa, attento la tua attività All'improvviso, il telefono squilla. Raccogli, ed è Microsoft (o Norton, o Dell, o ...). In particolare, è un tecnico di supporto ed è preoccupato, preoccupato per ... Leggi di più, e dai loro l'accesso remoto completo al tuo PC per risolvere un problema sconosciuto, nessuna quantità di software ti proteggerà.

Generalmente non hai bisogno di software di sicurezza se segui alcuni consigli di base 10 semplici modi per non ottenere mai un virus 10 modi facili per non ottenere mai un virus Con un po 'di formazione di base, puoi evitare completamente il problema di virus e malware sui tuoi computer e dispositivi mobili. Ora puoi calmarti e goderti internet! Leggi di più, scopri quali sono le minacce e agisci con cautela.

Saprai quando sarai infetto

È vero? No - sarai senza tracce.

Il 93% degli intervistati pensa che saprebbero del malware se fossero infetti, ma questo non potrebbe essere più lontano dalla verità. Il malware moderno è furtivo e difficile da rilevare, non lancia un milione di popup che ti dicono di sottomettere a qualcosa, perché sarebbe un chiaro segnale per l'utente che qualcosa non va. Invece, siederà silenziosamente in secondo piano, dando segretamente il controllo a un attaccante remoto, salvando le battiture dei tasti per ascoltare l'accesso al conto bancario o inviando subdolamente e-mail di spam a milioni. Non tutto il malware è stupidamente ovvio.

Sono un utente Mac - niente di cui preoccuparsi

È vero? Non completamente, ma le tue possibilità sono certamente ridotte.

Sebbene il malware specifico per i Mac sia minimo, sicuramente esiste; una volta preso in considerazione Java e Flash come vettori di distribuzione, aumenta la quantità di possibili attacchi. Fortunatamente, Apple ha anche fatto progressi sul problema, e ora si rifiuta di eseguire il software che non è da uno sviluppatore firmato per impostazione predefinita - anche se questo è facile da ignorare dall'utente.

Windows - in particolare le versioni precedenti di Windows e Internet Explorer in particolare - rimangono l'obiettivo più popolare a causa della loro pura proliferazione per potenziali obiettivi e del fatto che gli utenti sono probabilmente meno esperti di tecnologia .

Viene da un amico, quindi deve essere sicuro

È vero? Sicuramente no.

Anche se l'e-mail o il messaggio di Facebook proviene da un amico fidato, il messaggio stesso non può essere considerato attendibile. Ciò vale anche per i messaggi istantanei e Skype, e talvolta anche per gli SMS. La vittima installerà il malware, che quindi procederà a contattare sistematicamente tutti gli utenti nella rubrica o nell'elenco degli amici.

Quindi, come stare al sicuro?

- Amici, non permettere che gli amici usino link abbreviati, mai!

- Non installare app di Facebook casuali, nonostante quanto interessanti possano essere.

- Non utilizzare strumenti di messaggistica istantanea di terze parti che non sono già molto conosciuti.

- Se sospetti che qualcosa fosse spam e non un messaggio autentico, basta chiedere a loro.

Se dico a uno spammer di non mandarmi email, mi rimuoveranno dalla loro mailing list

È vero? No.

Al contrario, se rispondi all'email di spam o fai clic sul link di annullamento dell'iscrizione, in realtà stai solo verificando allo spammer di essere una persona reale - un indirizzo legittimo - e ti verrà semplicemente aggiunto a più liste di destinazione. La maggior parte di queste e-mail viene inviata alla rinfusa, generata da un pacchetto software che non ha idea se l'indirizzo e-mail sia reale. Facendo clic su sottoscrivere, stai semplicemente segnalando che il software di spam era corretto.

La cosa migliore da fare? Premi il pulsante Spam in modo che il tuo software o provider di posta elettronica migliori il suo database di spam.

Il malware deriva dagli allegati di posta elettronica

È vero? Non proprio.

Il 54% degli utenti ritiene che l'e-mail sia il metodo di distribuzione principale per il malware; ma penso che tutti sappiamo abbastanza per non scaricare allegati email casuali al giorno d'oggi. Questi certamente esistono ancora, ma è più comune includere un collegamento innocente che ti manda in un sito Web contenente il malware che verrà scaricato automaticamente.

Ovviamente, nessuno dei due è un problema per qualsiasi utente esperto: Gmail e altri provider ne filtrano la maggior parte automaticamente, e la maggior parte degli allegati di scansione antivirus è a tua disposizione. Tutti gli attacchi basati sul collegamento che attraversano saranno invariabilmente sotto forma di URL abbreviati o qualcosa di evidentemente falso. Ecco un suggerimento: microsoft. someothersite .com non ha nulla a che fare con Microsoft e login. paypalprocessing .co.cc non ha nulla a che fare con Paypal - controlla sempre il livello di root del dominio prima di fare clic. Se qualcosa ti chiede di effettuare l'accesso per qualche motivo, digita semplicemente l'indirizzo che utilizzi sempre direttamente nella barra degli indirizzi del browser e non fare clic su nulla nell'e-mail. Nessun servizio ti chiederà mai di "confermare la tua password" o i dettagli dell'account via e-mail, specialmente non le banche! E infine - URL abbreviati come Bitly.com/123asdf non sono mai affidabili perché non hai idea di dove vadano.

Non fare clic sui link nelle e-mail a meno che non sei sicuro al 100% di dove vanno. Semplice.

Basta andare in un sito Web non può infettarti

È vero? Soprattutto.

Il 48% degli utenti di Internet intervistati ritiene che semplicemente visitare un sito non possa infettarti. Questo è entrambi, e non è vero. Se utilizzi un browser sicuro, come Chrome, che utilizza una tecnica chiamata "sandboxing" per posizionare ogni scheda nel proprio parco giochi virtuale senza accesso alle risorse di sistema, allora sì, questa affermazione è generalmente valida. Java è l'eccezione a questo tuttavia, così come Flash ; se hai attivato questo tipo di plugin di terze parti, possono essere utilizzati per infettare il tuo PC indipendentemente dal browser. Dovrei notare anche l'ultima versione di Firefox Sandboxes Flash.

Miglior consiglio? Disinstallare Java e disabilitare Flash per impostazione predefinita. Puoi attivarlo per determinati siti, oppure approvare il plug-in solo quando necessario. Se stai utilizzando una versione precedente di Internet Explorer, interrompila e scarica subito qualcosa di più sicuro.

Il malware proviene da siti di file sharing illegali

È vero : in parte

Sì, i siti di condivisione file illegali sono un modo semplice per distribuire un virus: non è possibile verificare la legittimità di un gioco che è stato pre-hackerato, proprio come non si può sapere per certo che il film che stai scaricando non in realtà è un file .exe o ha qualcosa di malizioso incorporato. O puoi? La maggior parte dei fileharger su siti come PirateBay ne sa abbastanza da evitare caricatori anonimi o membri non rispettati, scegliendo di scaricare solo quelli di membri fidati (con un teschio verde e rosa e ossa incrociate accanto al proprio utente). Inoltre, c'è una cosa che si chiama commenti - se i primi cinque utenti stanno verificando che questo torrent esegue una scansione positiva per malware, ecco un suggerimento veloce: non scaricarlo. Uno studio del 2009 mostrava che circa il 20% dei torrent conteneva malware su un piccolo campione di 70 download, sebbene questi fossero tutti provenienti da siti di torrent "pubblici" come BushTorrent e BTJunkie. La percentuale di malware su un tracker privato di torrent I migliori 3 tracker privati di torrent che dovresti essere invitati ai migliori 3 tracker privati di torrent che dovresti essere invitati a Proprio come i bei vecchi tempi di Napster, però, i siti di torrent pubblici e i tracker sono pieni di trojan e altri rifiuti. Il modo migliore per godere della tua esperienza di condivisione di file è ottenere un invito a uno dei ... Leggi altro sarebbe significativamente più piccolo.

I siti web "regolari" sono ancora il metodo di consegna preferito: un sondaggio più recente di Sophos ha affermato che 30.000 siti Web sono stati infettati quotidianamente e che l'80% di questi sono siti Web legittimi che sono stati hackerati o iniettati con codice dannoso anziché configurati appositamente per ospitare malware. Fortunatamente per te, Google gestisce un database piuttosto completo di questi siti, a cui gli scanner automatici di Google Bot aggiungono ogni giorno 9.500 siti infetti.

I siti per adulti sono più pericolosi dei siti generali

È vero? Sì e no.

I siti per adulti, cioè quelli a pagamento, sono più motivati a mantenere la propria clientela e quindi a non infettarsi e sono generalmente più sicuri al fine di proteggere il loro contenuto. Tuttavia, se esci cercando le cose gratis, allora quei siti quasi sicuramente contengono link dannosi e pulsanti di download falsi, facendo clic su tali risultati in termini di entrate per i siti.

Non fatevi ingannare dal pensare che siano solo questi tipi di siti spiacevoli che contengono malware; non lo è. Qualsiasi sito può essere vittima di un attacco, in quanto i criminali desiderano semplicemente infettare il maggior numero di utenti: un sito altamente affidabile è un obiettivo primario per un hacker.

Devi aprire un file per essere infettato

È vero? No.

Il 22% degli utenti del sondaggio ritiene che per essere infetto, l'utente debba aprire un file appositamente o eseguirlo; questo non è vero Lo sfruttamento delle lacune esistenti consente a un utente malintenzionato di eseguire un file senza l'intervento dell'utente. La maggior parte dei sistemi operativi include ora alcune protezioni che chiedono all'utente prima di eseguire qualsiasi cosa, ma, ancora una volta, molti utenti cliccheranno ciecamente, e questo non è nemmeno necessario se l'attacco utilizza una piattaforma come Java per fornire il suo carico utile.

Installare più software di sicurezza ti rende più sicuro

È vero : improbabile

Sebbene io sia personalmente dell'opinione che anche un solo bit del software di sicurezza sia troppi, ci sono quegli utenti che insistono nell'installare una pletora di firewall a livello di sistema, anti-virus, scanner di malware, oltre a pagine di plugin per browser. Il risultato netto? Un browser estremamente lento, gravi problemi di prestazioni con il computer, blocchi di file, avvio ritardato e frustrazione generale. E, naturalmente, nessuna protezione aggiuntiva.

Se sei il tipo di persona a cui piacciono le analogie, prova questo: installare più suite di sicurezza è come aggiungere più lucchetti alla tua porta. Se un ladro vuole davvero entrare, romperà una finestra; l'unica vera vittima sei tu, dopo aver speso 3 minuti in più a sbloccarli ogni volta che esci di casa.

Conoscete altri miti sulla sicurezza che siete stufi di sentire? Diteci nei commenti!

Immagine di credito: Shutterstock - Password