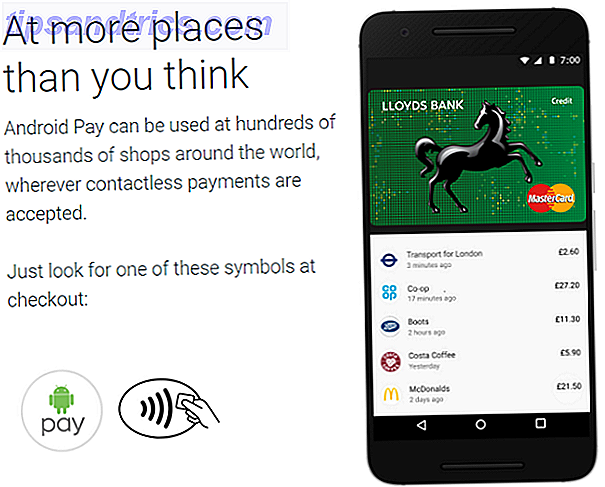

I pagamenti NFC (Near Field Communication) stanno diventando sempre più comuni. Sebbene gli Stati Uniti siano stati un po 'lenti nell'assorbimento, le persone nel Regno Unito hanno utilizzato la tecnologia dal 2011. In anni più recenti, i pagamenti NFC sono anche esplosi in popolarità in Europa, Canada e Australia.

Uno dei maggiori punti di vendita dei pagamenti NFC è una maggiore sicurezza. Abbiamo parlato a lungo delle funzionalità di sicurezza offerte da Apple Pay. Apple Pay è più sicuro di quanto pensi: 5 fatti per dimostrarlo. Apple Pay è più sicuro di quanto pensi: 5 fatti per dimostrarlo I servizi di pagamento basati su dispositivi mobili come Apple Pay stanno diventando sempre più popolare. Ma quali caratteristiche di sicurezza offre? Quali salvaguardie sono in atto? È sicuro? Leggi di più altrove sul sito.

Ma non farti ingannare. I pagamenti contactless NFC non forniscono una garanzia di sicurezza in ghisa. Proprio come qualsiasi transazione finanziaria, ci sono debolezze e scappatoie sono sistemi di pagamento senza contatto una minaccia per le tue finanze? I sistemi di pagamento contactless rappresentano una minaccia per le tue finanze? I pagamenti senza contatto sono diventati più popolari, ma sono sicuri? Quali minacce circondano questa nuova moda finanziaria? Ancora più importante, dovresti iscriverti? Leggi di più .

Ecco cinque problemi di sicurezza NFC che devi prendere in considerazione prima di effettuare il tuo prossimo pagamento senza contatto.

1. Ascoltare

Eavesdropping è probabilmente la minaccia numero uno di tutti i pagamenti contactless NFC. Il termine si riferisce a un criminale "in ascolto" su una transazione NFC.

Diversamente dalla consegna di denaro in un negozio, la natura dei pagamenti NFC significa che il dispositivo di pagamento e il terminale trasmettono dati elettronici. Questi dati possono essere utilizzati dai ladri per accertare informazioni private sull'utente. Potrebbe assumere la forma di dettagli bancari, ma anche di informazioni necessarie per un semplice furto d'identità. 10 pezzi di informazioni che vengono utilizzati per rubare la tua identità 10 pezzi di informazioni che sono usati per rubare la tua identità Secondo l'ufficio di giustizia degli Stati Uniti, costo di furto d'identità vittime oltre $ 24 miliardi nel 2012, più di furto con scasso della famiglia, motore e furto di proprietà combinato. Queste 10 informazioni sono ciò che i ladri stanno guardando ... Leggi di più come nomi e indirizzi.

In generale, ci sono tre aspetti principali di una transazione NFC: acquisizione di segnali di interfaccia aerea, decodifica dei canali di comunicazione e analisi dei dati acquisiti . È la prima parte a rischio di intercettazione.

I pagamenti NFC utilizzano l'accoppiamento magnetico per gestire il trasferimento di energia tra il lettore RFID HF e le antenne tag. L'accoppiamento pone dei limiti su quanto possono arrivare i segnali, ma alcuni hacker hanno affermato di essere riusciti a raggiungere i cinque metri di distanza.

In definitiva, se un intercettore può ricevere, amplificare, elaborare e decodificare i segnali trapelati, possono origliare.

Soluzione: utilizza solo canali sicuri per effettuare pagamenti. I canali protetti crittografano i dati in modo che solo un dispositivo autorizzato possa decodificarli.

2. Stai usando un'app aggiornata?

I pagamenti contactless NFC sono resi possibili dalle app. La tecnologia NFC è hardware all'interno del tuo telefono o tablet, ma è l'app individuale o il sistema operativo che decide in che modo viene utilizzata la tecnologia.

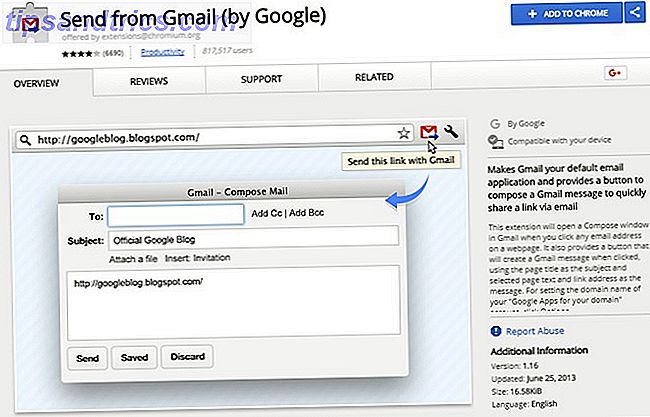

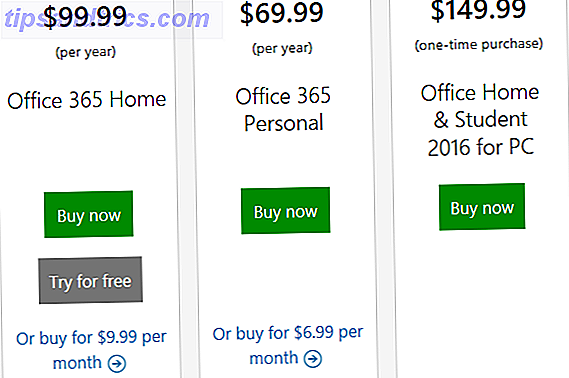

Anche se non utilizzi i pagamenti NFC, probabilmente conosci alcuni dei principali attori del settore Tutto ciò che devi sapere su Apple Pay, Samsung Pay e Android Pay Tutto ciò che devi sapere su Apple Pay, Samsung Pay e Android Pay Android Pay, Samsung Pay, Apple Pay hanno tutti i loro vantaggi e svantaggi. Diamo un'occhiata esattamente a come ognuno di loro lavora e chi può usarli. Leggi di più . Includono Samsung Pay, Apple Pay, Android Pay, LifeLock Wallet e Square Wallet. Diverse app bancarie hanno anche la funzione.

Come qualsiasi app sul telefono, è necessario aggiornare frequentemente queste app. Ovviamente, un'app aggiornata ti darà accesso alle ultime funzionalità, ma garantirà anche che stai utilizzando la versione dell'app con le più recenti correzioni di sicurezza.

Se non stai utilizzando l'ultima versione di un'app, potresti mettere a repentaglio la tua sicurezza finanziaria.

Soluzione: assicurati sempre di avere aggiornamenti automatici abilitati sul tuo dispositivo.

3. Furto

L'anno scorso, quasi 2, 5 milioni di americani hanno rubato i loro smartphone 2 semplici modi per recuperare un telefono Android perso o rubato 2 semplici modi per recuperare un telefono Android perso o rubato Questi metodi possono aiutarti a trovare il tuo telefono o tablet Android perso o rubato. Leggi di più . Storicamente, se tu fossi la vittima di un furto, era fastidioso ma non cambia la vita. Se fossi diligente, i tuoi contatti, foto, messaggi e altri dati preziosi sarebbero stati nel cloud: non hai perso nulla.

Tuttavia, con la crescente diffusione delle app di pagamento contactless NFC, ciò potrebbe riguardare il cambiamento.

Naturalmente, se prendi sul serio la tua sicurezza mobile, generalmente non dovresti avere nulla di cui preoccuparti. Il telefono e l'app di pagamento saranno protetti tramite password, PIN e dati biometrici.

Tuttavia, migliaia di persone non prendono queste precauzioni. Sono vulnerabili. Potresti anche essere vulnerabile se disabiliti i messaggi PIN per determinati periodi di tempo dopo una transazione, quindi perdi il telefono durante quel periodo di tempo.

Ma ignorando la sicurezza dell'utente e le sfortunate sequenze di eventi, c'è ancora un rischio? Sì, ma è minimo. Il modo in cui le app di pagamento utilizzano la tokenizzazione impedisce loro di funzionare se rilevano un codice PIN compromesso.

Soluzione: non prendere scorciatoie con la sicurezza del telefono. Abilita sempre tutte le protezioni disponibili sia a livello di dispositivo che di app. Se perdi il telefono, contatta immediatamente la tua banca e il tuo fornitore dell'app wallet.

4. Attacchi di intercettazione

Torniamo ad alcune informazioni tecniche. Oltre agli attacchi di intercettazione, sei anche vulnerabile agli attacchi di intercettazione. Funzionano in modo simile agli attacchi man-in-the-middle Cos'è un attacco Man-in-the-Middle? Il gergo della sicurezza ha spiegato cos'è un attacco man-in-the-middle? Il gergo della sicurezza ha spiegato Se hai sentito parlare di attacchi "man-in-the-middle" ma non sei sicuro di cosa significhi, questo è l'articolo che fa per te. Per saperne di più: un hacker riceve informazioni da un dispositivo, lo altera, quindi lo passa al destinatario previsto.

Con NFC, il rischio è trascurabile, ma esiste. Gli hacker possono farlo funzionare solo se i due dispositivi sono entrambi in modalità attiva . Se uno è in modalità Passiva, i due dispositivi non possono ricevere e inviare informazioni contemporaneamente.

Anche se entrambi sono in modalità attiva, i dispositivi potrebbero riconoscere un errore di protocollo e interrompere la trasmissione.

La linea di fondo è che gli attacchi di intercettazione sono difficili da usare, ma non impossibile.

Soluzione: lasciare disattivato NFC ogni volta che non lo si utilizza. Quando è abilitato, lascia il tuo dispositivo in modalità passiva per evitare accidentalmente l'abbinamento attivo-attivo.

5. Privacy dei consumatori

Non pensavi che saremmo stati in grado di superare l'intero articolo senza discutere della privacy, vero ?!

Non dovrebbe sorprendere che i pagamenti NFC porteranno alla ribalta una serie di nuovi problemi di privacy nei prossimi anni.

Per capire la situazione attuale, è necessario spiegare alcuni retroscena. Nel 1999, il Congresso degli Stati Uniti ha approvato il Gramm-Leach-Bliley Act (GLBA). Uno dei tanti cambiamenti che ha implementato è stato quello di rendere i provider di servizi di pagamento mobili simili alle istituzioni finanziarie e consentire ai loro consumatori di rinunciare alla condivisione di informazioni personali per il marketing di terze parti.

Il decreto è stato seguito nel 2003 dal CAN-SPAM Act (CSA) e dal Telephone Consumer Protection Act (TCPA). Gli Atti hanno reso illegale per le aziende inviare e-mail commerciali non richieste e messaggi di testo a dispositivi wireless. Ma in modo cruciale, gli Atti non si applicano quando una persona ha stabilito rapporti commerciali con l'aspirante mittente.

Fin qui tutto bene. Tuttavia, GLBA, CSA e TCPA non sono adatti per l'era moderna dei pagamenti NFC.

Sebbene nessuno lo abbia ancora testato in tribunale, sembra che il GLBA non si applicherà se un consumatore o un'app (piuttosto che un istituto finanziario) rivelano le informazioni a negozi e venditori durante una transazione NFC.

Allo stesso modo, CSA e TCPA non si applicano. Pagando un venditore, hai stabilito un rapporto commerciale con esso.

Ci sono alcuni risultati probabili di queste scappatoie:

- Possiamo aspettarci che più negozi caricheranno annunci, coupon e persino adware sui nostri dispositivi durante una transazione NFC.

- Potremmo iniziare a vedere altri fornitori che utilizzano informazioni sui nostri acquisti per mostrarci annunci mirati sul web.

- Probabilmente inizieremo a vedere accordi di licenza software e avvisi sul punto vendita che ci costringono a dare il consenso per ricevere messaggi di marketing.

Soluzione: leggi la piccola stampa di un'app, leggi i termini di vendita di un negozio e immergiti sempre nelle impostazioni del tuo portafoglio per vedere se esiste un modo per evitare trasferimenti di dati di questo tipo.

La sicurezza NFC ti preoccupa?

Come questo articolo ha dimostrato, NFC è lungi dall'essere un proiettile magico che risolverà immediatamente tutte le insicurezze nel settore finanziario. Sei a rischio di problemi tecnici, problemi pratici e problemi di privacy.

Tuttavia, NFC è probabilmente ancora più sicuro rispetto all'utilizzo delle vecchie carte bancarie basate su banda magnetica o anche delle più recenti innovazioni di Chip-and-PIN.

Usi i pagamenti contactless NFC? La sicurezza dei pagamenti ti preoccupa? Sei stato vittima di un crimine NFC? Come sempre, puoi lasciare tutte le tue opinioni e pensieri nella sezione commenti qui sotto.

Immagine di credito: Wavebreakmedia / Depositphotos