Abbiamo recentemente scritto sul motivo per cui l'Internet of Things (IoT) potrebbe non essere tutto il glitter 7 Motivi per cui l'Internet delle cose dovrebbe spaventarti 7 Motivi per cui l'Internet delle cose dovrebbe spaventarti I potenziali benefici dell'Internet of Things diventano brillanti, mentre i pericoli sono proiettati nelle ombre silenziose. È tempo di attirare l'attenzione su questi pericoli con sette terrificanti promesse dell'IoT. Per saperne di più e champagne è rotto per essere. Per espandere questa idea, vale la pena guardare un certo numero di dispositivi intelligenti che potresti non voler collegare al web dopo tutto. Almeno non ancora comunque.

Non sorprende che l'IoT stia suonando a squarciagola. La sicurezza "maturata" della rete Internet venticinquenne è lontana dall'essere perfetta. Tutto ciò che possiamo aspettarci dalla sicurezza infantile dentro e intorno all'IoT Perché Internet of Things è il più grande incubo della sicurezza Perché l'Internet delle cose è il più grande incubo della sicurezza Un giorno, arrivi a casa dal lavoro per scoprire che il tuo cloud è abilitato il sistema di sicurezza domestica è stato violato. Come è potuto accadere? Con Internet of Things (IoT), potresti scoprire il modo più difficile. Leggi di più è qualcosa di estremamente rudimentale, accompagnato da tutti i rischi che ciò comporta.

Piuttosto che coltivare un atteggiamento di paura attorno all'IoT, spero di perpetuare più vigilanza attorno a questa tecnologia. Una vigilanza che ti lascia preparato al peggio, ma speranzoso per il meglio.

Automobili

Guarda questo su The Scene.Quest'anno a Black Hat USA, un veicolo passeggeri inalterato è stato violato da remoto. Una volta hackerato, era chiaro che il veicolo poteva essere facilmente controllato (in larga misura) da quegli hacker.

Puoi vedere nel video sopra la misura in cui questo codice può essere usato per prendere il controllo del tuo veicolo (prevalentemente Chrysler modello in ritardo, con la funzione UConnect.) È stata rilasciata una patch).

Gli hacker iniziano innescando innocentemente fan, radio e tergicristalli. Successivamente, hanno tagliato il motore su un'autostrada, hanno preso il controllo dello sterzo (solo in retromarcia) e, soprattutto spaventoso, disattivano le interruzioni.

Sebbene i veicoli abbiano avuto per anni sistemi computazionali complessi all'interno di essi, è solo di recente che stiamo iniziando a vederli connessi a Internet. Se i sistemi e le reti all'interno dell'auto (Bluetooth, telematica, funzioni radio, ecc.) Sono collegati tra loro, questo amplia notevolmente l'ambito di ciò che l'hacker è in grado di fare.

Il fatto che oggi sia già presente un numero così elevato di veicoli connessi è ciò che rende questo sviluppo particolarmente preoccupante. Con gratitudine, tuttavia, gli ingegneri che in remoto " fecero irruzione" in questo veicolo fecero avvertire eticamente l'industria delle debolezze che trovarono. Se un ingegnere più nefasto dovesse trovare queste vulnerabilità, le conseguenze potrebbero essere disastrose.

Baby Monitor

Questo settembre, Forbes ha riferito di quanto sia "deprimamente facile", al momento, fare hackerare un certo numero di baby monitor da un browser . Questo è stato un problema da qualche tempo, con il video sopra avere più di un anno. Eppure l'industria non riesce ancora a fare gli aggiornamenti richiesti.

Forbes ha spiegato che attraverso "ricerche semplici o indirizzi web ottimizzati", un hacker inesperto poteva accedere in remoto al feed video del Baby Monitor e persino parlare al bambino. Usando attacchi Brute Force su indirizzi IP trovati su siti come Shodan, la ricezione di video e (a volte) l'audio si dice che sia spiacevolmente facile.

I risultati della ricerca condotta dalla società di analisi di sicurezza Rapid7 hanno individuato sette dispositivi che sono vulnerabili a queste debolezze. Questi sono: i modelli iBaby M3S e M6, Philips In.Sight B120 / 37, Summer Baby Baby Zoom, Lens Peek-a-View, TrendNet Wi-Fi Baby Cam e alcuni dispositivi Gynoii. Si pensa che anche molti altri dispositivi che l'azienda non ha testato siano vulnerabili.

Queste vulnerabilità sono probabilmente facili da risolvere. Solo consentire agli indirizzi IP autorizzati di accedere al feed potrebbe essere una soluzione potenziale. Come migliorare su "scadenti password predefinite". Nel frattempo, i monitor già venduti (probabilmente) rimangono ancora aperti agli attacchi. Come riportato nell'articolo, "la maggior parte dei fornitori non ha risposto con la conferma delle correzioni", anche se Philips ha promesso un aggiornamento della sicurezza.

Telecamere IP domestiche

Le telecamere IP domestiche sono generalmente telecamere di sicurezza che è possibile controllare in remoto dal proprio smartphone. La società di sicurezza Tripwire afferma in un articolo di Sputnik News che "questi dispositivi sono solitamente hackerabili con facilità permettendo di interfacciarli con loro. Se dispongono di un'interfaccia Web, possono essere violati utilizzando tecniche di web hacking. Se hanno interfacce su porte seriali, possono essere penetrati e hackerati anche a quel livello ".

L'idea che qualcuno possa guardare nella tua casa e guardare mentre vivi la tua vita quotidiana potrebbe non essere probabile, ma la possibilità è nauseante. Insieme a questo, se un potenziale intruso (sia che si tratti di casa, ufficio o negozio) volesse assicurarsi che la costa sia chiara, tutto ciò che devono fare è controllare il feed della telecamera IP per assicurarsi che non ci sia nessuno intorno.

Gli stessi problemi sorgono con le web cam e le smart TV con telecamere connesse (o integrate).

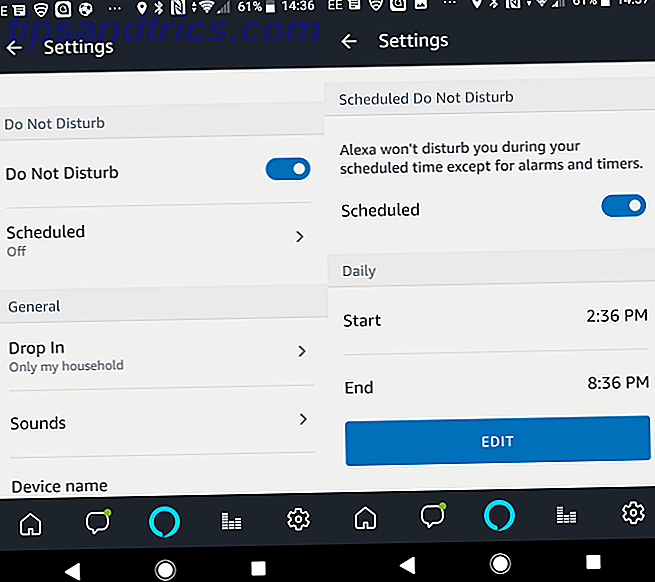

Smart Locks

Per chiunque stia ordinariamente smarrendo le chiavi, l'idea di uno smart-lock potrebbe venire come qualcosa di un dio-invia. Essere in grado di aprire e bloccare le porte da un'applicazione mobile suona in modo bello e dandy in teoria, ma in realtà le preoccupazioni per la sicurezza non sono nulla da ignorare.

Nel 2013, Wired ha riferito che milioni di smart lock di Kwikset erano aperti all'hacking. Lo smartlock Sesame ha presumibilmente una sicurezza non perfetta grazie alla sua caratteristica Bluetooth "a battito segreto". Gli hacker di Def Con hanno hackerato uno smart-lock di fronte a un pubblico dal vivo.

Ma come sottolineato in questo articolo di Gizmodo, se qualcuno volesse davvero irrompere in casa tua, un palanchino o una finestra frantumata potrebbe fare il trucco. Sarebbe molto più semplice dell'hacking della tua smart lock. Ma se ci affidiamo a lucchetti intelligenti per proteggere uffici, negozi, server room o persino cassette di sicurezza, stiamo guardando un'immagine completamente diversa, in cui informazioni, scorte e attrezzature immensamente preziosi potrebbero essere messi a rischio.

Frigoriferi

Nel mese di dicembre 2013 e gennaio 2015, la società di sicurezza della cibernetica Proofpoint ha affermato di aver scoperto il primo attacco informatico su Internet of Things su larga scala. In quell'attacco, 750.000 e-mail di phishing / spam Che cos'è esattamente il phishing e quali sono le tecniche utilizzate dagli scammer? Che cos'è esattamente il phishing e quali sono le tecniche utilizzate dagli scammer? Non sono mai stato un fan della pesca, me stesso. Questo è principalmente a causa di una spedizione in anticipo in cui mio cugino è riuscito a catturare due pesci mentre ho preso zip. Simile alla pesca nella vita reale, le truffe di phishing non sono ... Ulteriori informazioni sono state inviate da frigoriferi, TV, media center e altri dispositivi domestici collegati. Questo può essere sfortunato per i destinatari di quelle e-mail, ma il punto è più saliente.

Sì, ora i nostri dispositivi collegati possono essere utilizzati per lanciare attacchi su larga scala su di noi e altri. Ma su una nota più personale, la mancanza di sicurezza incorporata nei dispositivi, come molti frigoriferi Samsung, Samsung Smart Fridge Just Got Pwned. Che ne pensi del resto della tua casa intelligente? Lo Smart Fridge di Samsung è appena diventato pegno. Che ne pensi del resto della tua casa intelligente? Una vulnerabilità con il frigorifero intelligente Samsung è stata scoperta da Pen Test Parters, azienda infosec nel Regno Unito. L'implementazione di Samsung della crittografia SSL non controlla la validità dei certificati. Leggi di più (guarda il video qui sopra), ci lascia abbastanza vulnerabili. Alcuni di questi frigoriferi sono stati trovati per inviare i dati su server senza verificare il certificato SSL Cos'è un certificato SSL e ne hai bisogno? Cos'è un certificato SSL e ne hai bisogno? Navigare su Internet può essere spaventoso quando sono coinvolte informazioni personali. Leggi di più . Ciò significa che il frigorifero non sa con chi sta parlando.

Se ti viene chiesto di accedere al tuo account Google o Amazon sul tuo frigorifero, ad esempio, le tue password potrebbero essere intercettate. Non solo, ma potrebbe essere relativamente facile per un hacker installare malware sul tuo frigorifero. Il principale analista di Osterman Research ha detto a Computing.co.uk: "Alcuni venditori stanno prendendo provvedimenti per proteggersi da questa minaccia; e il modello di sicurezza esistente semplicemente non funzionerà per risolvere il problema ".

Ci sono molti altri

Qui sopra sono solo alcuni esempi di dispositivi IoT che dovremmo mantenere la nostra vigilanza intorno. Ce ne sono molti altri Il tuo GPS connesso con la maglietta potrebbe dire il tipo sbagliato di persone quando sei fuori casa, per esempio. Ma un rischio più probabile è quello di avere ancora più dati sensibili accessibili tramite dispositivi che semplicemente non sono ben protetti.

Nonostante l'eccitazione dell'Internet of Things (motivo per cui molte aziende stanno saltando sul carro, collegando i dispositivi più ridicoli Tweeting Fridges e le pentole di riso con controllo Web: 9 dei più intelligenti Smart Home Tweeting Fridges e Web Controlled Rice Cookers: 9 degli elettrodomestici intelligenti più intelligenti Ci sono molti dispositivi domestici intelligenti che sono degni del tuo tempo e dei tuoi soldi, ma ci sono anche generi che non dovrebbero mai vedere la luce del giorno: ecco 9 dei peggiori. rischiare di saltare in testa prima senza prima essere consapevoli dei rischi che sono là fuori.

Questa selezione di dispositivi tutti pongono almeno una qualche forma di minaccia, che (si spera) in futuro sarà risolta. Nel frattempo, non cadiamo per l'hype. Usiamo la tecnologia che sta dietro l'Internet delle cose per i bisogni reali. Quando la sicurezza inevitabilmente migliora, forse allora, e solo allora, l'adozione generalizzata di questi dispositivi rischiosi diventerà un fenomeno comune.

Quali altri dispositivi secondo te rappresentano un rischio? E questi rischi sono abbastanza sostanziali da impedirti di saltare a bordo con questi dispositivi?

Crediti immagine: Hacker con cappuccio verde di beccarra via Shutterstock, AXIS M11-L di AXISCommunications (via Flickr), GOJI Smart Lock di Maurizio Pesce (via Flickr),