Un attacco man-in-the-middle è difficile da identificare e difendere. Gli attacchi MITM generalmente non dipendono dall'infezione di computer su entrambe le estremità del sistema. Invece, dipendono dal controllo delle apparecchiature di comunicazione tra due sistemi. Ad esempio, un router dannoso che offre Wi-Fi gratuito 3 Pericoli di accesso al Wi-Fi pubblico 3 Pericoli di accesso al Wi-Fi pubblico Hai sentito che non devi aprire PayPal, il tuo conto bancario e forse anche il tuo email mentre usi il WiFi pubblico. Ma quali sono i rischi attuali? Leggi di più in un luogo pubblico può eseguire un attacco man-in-the-middle.

Un attacco Man-in-the-Middle non in linea

Attacchi man-in-the-middle erano prima dei computer. Questo tipo di attacco coinvolge un attaccante che si inserisce tra due parti che comunicano tra loro. Gli attacchi man-in-the-middle sono essenzialmente attacchi di intercettazione.

Ad esempio, supponiamo che tu stia comunicando con qualcuno tramite la posta fisica: stai scrivendo lettere tra loro. Se tu avessi un postino pazzo, potrebbero intercettare ogni lettera che spedisci, aprirla, leggerla, quindi riconfezionare la lettera e inviarla al tuo destinatario originale. Il destinatario originale ti rispedirebbe una lettera e il postino aprirà la lettera, la leggerà, la riconfezionerà e la consegnerà a te. Non sapresti che c'è un uomo nel mezzo del tuo canale di comunicazione: eseguito correttamente, questo tipo di attacco è invisibile ai partecipanti.

Questo tipo di intercettazioni, che si impossessa di un canale di comunicazione tra due partecipanti e che intercettano il traffico, è il fulcro di un attacco man-in-the-middle. Potrebbe essere peggio che leggere semplicemente la corrispondenza personale. Se si inviavano lettere avanti e indietro con piani aziendali, l'utente malintenzionato potrebbe intercettare tali dati senza che lo si sappia.

L'utente malintenzionato potrebbe anche modificare i messaggi in transito. Diciamo che mandi una lettera a qualcuno. Il man-in-the-middle potrebbe aggiungere una nota a quella lettera, chiedendo una sorta di favore - forse chiedono alla persona dall'altra parte di includere qualche soldo perché hai davvero bisogno di soldi. Certo, la scrittura potrebbe non sembrare identica, ma il man-in-the-middle potrebbe riscrivere la tua lettera parola per parola, aggiungere il loro messaggio personalizzato e spedire la lettera al destinatario. Finché il man-in-the-middle lo ha fatto per tutto il tempo, il destinatario non si sarebbe accorto che non era la tua calligrafia. Il destinatario potrebbe scrivere una lettera indietro e menzionare che includeva del denaro, e il man-in-the-middle potrebbe tenere il denaro, riscrivere la lettera - omettendo il riferimento al denaro - e inviare la lettera a voi. Questo richiede un po 'di lavoro in un mondo offline, ma è molto più facile fare questo genere di cose online dove può essere automatizzato tramite software.

Attacchi online Man-in-the-Middle

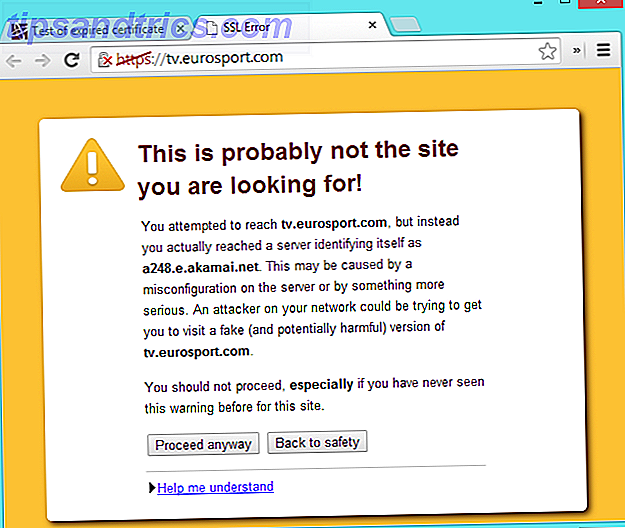

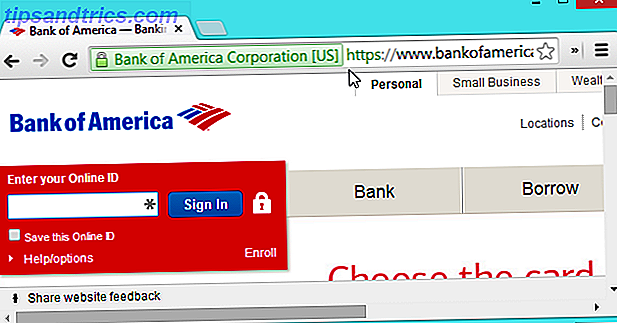

Gli attacchi man-in-the-middle online funzionano allo stesso modo. Ad esempio, supponiamo che ti colleghi a un router wireless dannoso, forse un router che offre la connessione Wi-Fi gratuita in un luogo pubblico. Quindi tenti di connetterti al sito web della tua banca. Nello scenario di attacco più ovvio, vedresti un errore di certificato che ti informa che il sito web della banca non ha il certificato di crittografia appropriato. Questo ti avvertirà di un attacco man-in-the-middle, ma molte persone potrebbero fare clic su questo messaggio di errore. Accedi alla tua banca ed esegui transazioni come faresti normalmente. Tutto sembra andare bene.

In realtà, un utente malintenzionato potrebbe aver configurato un server falso che sembra essere la tua banca. Quando ci si connette, recupera la pagina web della banca, la modifica un po 'e la presenta a voi. Accedi con i dettagli del tuo account e quei dettagli vengono inviati al server man-in-the-middle. Il server quindi effettua il login per te, prende la pagina dei dettagli dell'account e ti invia una copia. Tutto può sembrare normale, ma in realtà c'è un server seduto nel mezzo, che inoltra i dati avanti e indietro e intercetta le informazioni sensibili. Il problema del certificato era l'unico avvertimento: il server man-in-the-middle non avrebbe avuto il certificato di sicurezza appropriato sul sito web della tua vera banca.

Con i tipici siti Web HTTP non crittografati - non i siti Web HTTPS crittografati Cos'è HTTPS e Come abilitare connessioni sicure per impostazione predefinita Cos'è HTTPS e Come abilitare connessioni sicure Per default Le preoccupazioni di sicurezza si stanno diffondendo in lungo e in largo. Termini come antivirus o firewall non sono più un vocabolario strano e non solo sono compresi, ma anche utilizzati da ... Per saperne di più - non avresti alcun avvertimento su un attacco man-in-the-middle. Questo è il motivo per cui le pagine Web sensibili come le pagine di accesso all'account, i sistemi bancari online, i siti di shopping e i servizi di posta elettronica vengono solitamente offerti su HTTPS.

L'attacco di cui sopra non dipende da te che fai clic su un avviso di certificato. Lo strumento di attacco SSLStrip può rimuovere la crittografia HTTPS da un sito, quindi dovresti visitare il sito web della tua banca, essere reindirizzato a una versione HTTP non crittografata e essere compromesso se hai tentato di accedere. L'unica indicazione che c'era un problema sarebbe che il tuo il sito della banca veniva offerto su HTTP invece che su HTTPS - qualcosa di molto facile da perdere.

Altri attacchi man-in-the-middle potrebbero dipendere dal software che infetta il tuo computer - ad esempio, il malware 10 passi da fare quando si scoprono i malware sul computer 10 passaggi da seguire quando si scoprono i malware sul computer Ci piacerebbe pensare che il Internet è un luogo sicuro dove trascorrere il nostro tempo (tosse), ma sappiamo tutti che ci sono rischi dietro ogni angolo. E-mail, social media, siti Web dannosi che hanno funzionato ... Leggi altro potrebbe nascondersi in background sul tuo computer, inserendosi tra il tuo browser web ei server che contatta per eseguire un attacco man-in-the-middle al tuo browser. Tale malware dovrebbe essere rilevabile da un buon software antivirus, ovviamente.

Difendersi dagli attacchi MITM

Gli attacchi del MITM sono difficili da difendere da parte tua. In genere indicano che un canale di comunicazione stesso, come un router Wi-Fi, è compromesso. È possibile notare attacchi man-in-the-middle, ma il server remoto dovrà utilizzare la crittografia HTTPS e potrebbe essere necessario un occhio attento. Ecco alcuni suggerimenti:

- Non ignorare gli avvisi del certificato : un avviso del certificato di sicurezza indica che c'è un problema serio. Il certificato non corrisponde al server che stai vedendo, quindi questo potrebbe significare che stai comunicando con un server di phishing o un server di impostori che esegue un attacco MITM. Potrebbe anche indicare un server configurato in modo errato, motivo per cui molte persone sono state addestrate a ignorarlo. Non basta fare clic sulle pagine di avviso come questa, specialmente quando si accede a siti sensibili come la posta elettronica o l'online banking.

- Verifica HTTPS : quando ti connetti a un sito sensibile in cui inserisci una password importante o i dati della carta di credito, assicurati che il sito stia utilizzando la crittografia HTTPS. Controlla rapidamente la barra degli indirizzi e assicurati che la crittografia sia attiva prima di accedere, in particolare sulle reti Wi-Fi pubbliche. Il plug-in HTTPS Everywhere di EFF ti aiuterà un po 'qui, costringendo il tuo browser a utilizzare HTTPS dove i siti supportano Encrypt Your Web Browsing con HTTPS Ovunque [Firefox] Encrypt Your Web Browsing con HTTPS Ovunque [Firefox] HTTPS Everywhere è una di quelle estensioni che solo Firefox rende possibile. Sviluppato da Electronic Frontier Foundation, HTTPS Everywhere ti reindirizza automaticamente alla versione crittografata dei siti web. Funziona su Google, Wikipedia e ... Leggi di più.

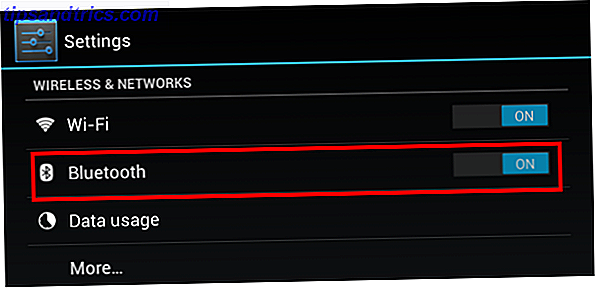

- Fare attenzione con reti pubbliche Wi-Fi : Prestare particolare attenzione quando ci si connette a reti Wi-Fi pubbliche di cui non si ha fiducia. Evita di fare attività bancarie online e altre cose particolarmente delicate su tali reti. Soprattutto se si sospettano messaggi di errore certificati e siti sensibili senza crittografia HTTPS su reti Wi-Fi pubbliche.

- Esegui software antivirus : software antivirus Confronto antivirus gratuito: 5 Scelte più popolari Confronto antivirus gratuito Toe-To-Toe: 5 Scelte più popolari Vai to-to-toe Qual è il miglior antivirus gratuito? Questa è una delle domande più frequenti che riceviamo a MakeUseOf. Le persone vogliono essere protette, ma non vogliono pagare una tariffa annuale o usare ... Leggi altro e altre pratiche basilari di sicurezza in Internet ti aiuteranno a proteggerti dagli attacchi man-in-the-middle che richiedono l'esecuzione di malware il tuo computer.

Gli attacchi man-in-the-middle dipendono dal compromettere un canale di comunicazione. Il canale di comunicazione sarà generalmente fuori dal tuo controllo, quindi ti consigliamo di utilizzare un canale di comunicazione diverso se incontri un potenziale attacco MITM. Ciò potrebbe significare disconnettersi da una rete Wi-Fi pubblica sospetta e utilizzare una connessione Internet più sicura.

Immagine di credito: Andy Rennie su Flickr, Josh McGinn su Flickr, Erin Pettigrew su Flickr