La privacy su Internet è stata oggetto di attacchi continui negli ultimi anni. Grazie agli sforzi eroici di chi denuncia, come Edward Snowden e organizzazioni come Wikileaks, siamo tutti più saggi e ora possiamo prendere precauzioni per proteggere il nostro diritto alla privacy.

L'elenco di organizzazioni e aziende che hanno accesso ai tuoi dati o vogliono spiarti continua a crescere. Mentre ci lamentiamo della NSA e di altre agenzie nazionali simili, Google continua a pervadere le nostre vite e raccogliere molti dati personali con i suoi numerosi prodotti. Facebook è stato anche nelle notizie ultimamente per tutte le ragioni sbagliate con i suoi raccapriccianti esperimenti psicologici. Come ti senti di essere in Psych Experiment di Facebook? [Consigli settimanali di Facebook] Come ti senti in contatto con l'esperimento psicologico di Facebook? [Consigli settimanali di Facebook] Probabilmente hai sentito parlare dell'ultimo scandalo del mondo di Facebook: Facebook ha sperimentato gli utenti e ha giocato con le loro emozioni. Sì davvero. Leggi di più .

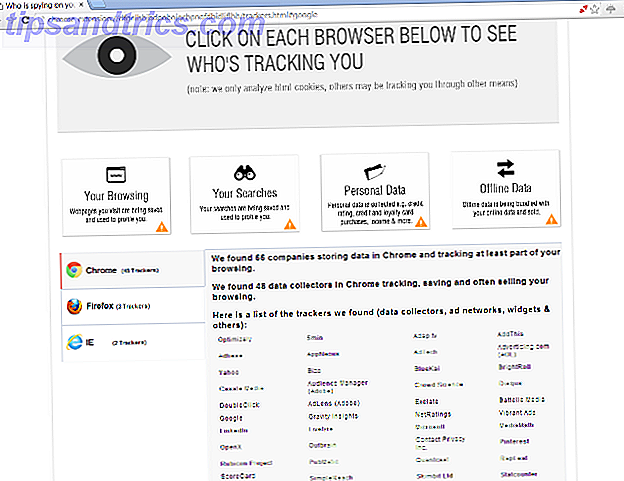

Il browser che utilizzi è un fattore chiave per proteggere la tua privacy. Google Chrome e Firefox eseguono immediatamente JavaScript e accettano i cookie e, anche se Internet Explorer blocca i cookie di terze parti, esegue anche JavaScript. Quindi, i browser più popolari non fanno un ottimo lavoro nel proteggere la tua privacy. Puoi sempre utilizzare la funzione di navigazione privata che ora viene fornita con tutti i principali browser, ma gli inserzionisti e le agenzie governative sarebbero comunque in grado di rintracciarti.

Abbiamo cercato in giro e abbiamo creato i seguenti tre browser progettati per rendere la tua navigazione il più sicura e privata possibile.

Il browser Tor

Nei documenti trapelati da Wikileaks, la NSA ha descritto Tor come " il re dell'anonimato Internet ad alta sicurezza e bassa latenza " con " nessun contendente per il trono in attesa ". Proveniente dalla preminente organizzazione spionista del mondo, è una cosa seria! Logicamente, questa dovrebbe essere la tua prima fermata quando acquisti in giro per un browser per proteggere la tua privacy.

Tor era originariamente un progetto del laboratorio di ricerca navale degli Stati Uniti che probabilmente spiega perché è stato costruito come una fortezza. In realtà, Onion Routing, la tecnologia dominante dominata da Tor è stata brevettata dalla US Navy nel 1998. Oggi Tor è gestito dal Tor Project, un'organizzazione no profit di ricerca-educazione.

Tor protegge la privacy personale e la capacità di condurre comunicazioni confidenziali. Per impostazione predefinita, JavaScript e i cookie sono disabilitati su Tor. Il browser indirizza il traffico Internet attraverso una rete volontaria internazionale gratuita composta da oltre 5.000 relé. Ogni trasmissione di messaggi è "avvolta" in diversi strati di crittografia e ogni strato è "scartato" (decodificato) come una cipolla da un relè nel circuito. Un nodo ricevente può visualizzare solo l'ultimo nodo intermedio e il relè destinatario nel circuito. Il nodo finale decrittografa lo strato più interno della crittografia e invia il messaggio alla sua destinazione finale.

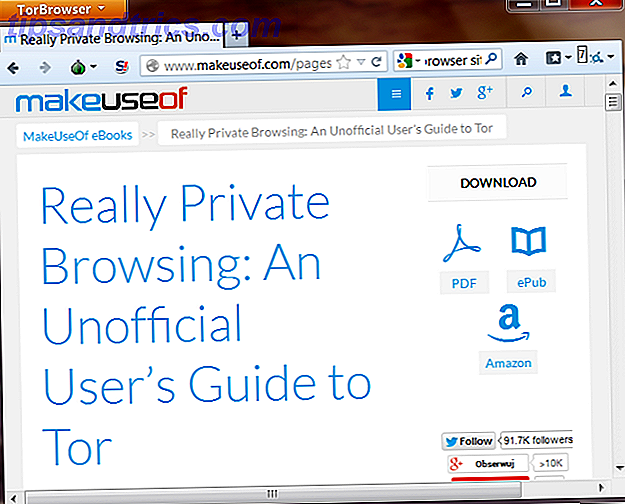

Tor è costruito usando; una versione modificata delle estensioni di Mozilla Firefox, NoScript e HTTPS per Firefox, TorButton, TorLauncher e TorProxy. Può essere eseguito da supporti rimovibili ed è disponibile per Mac OS X, Windows e Linux. Per ulteriori informazioni sul browser Tor, leggi la nostra Guida per utenti non ufficiali di Tor Navigazione in privato: una guida utente non ufficiale di Tor Navigazione davvero privata: una guida utente non ufficiale di Tor Tor offre navigazione e messaggistica veramente anonime e non rintracciabili, oltre all'accesso al cosiddetto "Deep Web". Tor non può essere rotto plausibilmente da nessuna organizzazione sul pianeta. Leggi di più .

Epico

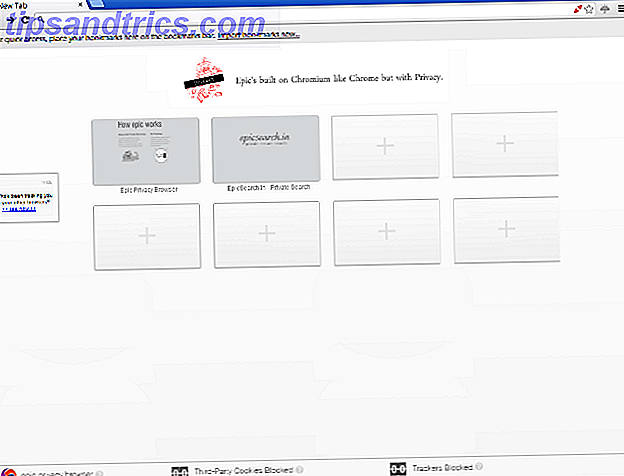

Se sei abituato all'interfaccia utente di Google Chrome e non sei troppo preoccupato per l'anonimato, allora Epic è il browser che fa per te. Epic viene fornito con la stessa interfaccia utente di Google Chrome di cui molti di noi si sono innamorati.

Nella pagina di download c'è un elenco di 11 perdite di privacy che Epic blocca. Fuori dalla scatola, blocca i siti che ti seguono e le pubblicità. Offre inoltre una modalità di gestione della privacy predefinita completa che non memorizza cookie, cache, cronologia, compilazione automatica e altri dati personali archiviati dagli altri browser per impostazione predefinita. Epic cancella anche i dati della sessione una volta chiusa. Le ricerche su Internet vengono instradate tramite proxy per impedire che una cronologia delle ricerche venga registrata utilizzando il tuo indirizzo IP.

Un altro vantaggio del browser Epic è che offre la configurazione del proxy con un clic tramite l'icona di un plug nella barra degli indirizzi. Questo ti porta a un indirizzo IP degli Stati Uniti e quindi ti consente di accedere a contenuti disponibili solo per il pubblico americano come i video di Hulu. È anche possibile impostare una connessione dati crittografata su una rete Wi-Fi.

Epic ha anche una piccola funzionalità che ti permette di controllare quale servizio ti sta rintracciando su altri browser aperti sul tuo computer. La funzione è disponibile in una nuova finestra di tabulazione.

Mentre Epic non è completo come Tor, pensalo come una versione migliorata della modalità di navigazione in incognito di Chrome.

Il browser dei pirati

Il browser Pirate è una creazione dei ragazzi di The Pirate Bay (TPB), la directory torrent più visitata al mondo. Come Tor, è anche costruito su una versione modificata di Firefox e include un client Vidalia Tor modificato e l'addon FoxyProxy Firefox.

Il browser è stato originariamente creato per aggirare la censura di Internet Come evitare la censura di Internet Come bypassare la censura di Internet In questo articolo vengono esaminati alcuni dei metodi più comuni utilizzati per filtrare i contenuti e le tendenze emergenti. Leggi di più nei Paesi in cui TPB è bloccato ma offre anche funzioni di privacy che non troverai su altri browser come le impostazioni aggiuntive nella finestra Opzioni, dandoti la possibilità di dire ai siti se vuoi essere rintracciato, o semplicemente di raccontare loro niente. In Firefox, l'unica opzione disponibile è " Comunica ai siti Web che non desidero essere tracciati ".

Un grande avvertimento

Al momento, Tor è senza dubbio il re della privacy su Internet. Se sei davvero appassionato della tua privacy e vuoi una soluzione "completa", allora Tor è la strada da percorrere. Tuttavia, se la tua unica preoccupazione sono i siti web che ti seguono e che vendono i tuoi dati, allora potresti optare per un browser come Epic. Se si desidera semplicemente eludere i siti Web bloccati e disporre di alcune opzioni di privacy aggiuntive, oltre a quelle offerte dalle normali estensioni del browser e della privacy, The Pirate Browser è abbastanza buono.

Ora, mi dispiace piovere sulla tua parata ma nessun browser può offrire la privacy di Internet al 100%. Anche Tor non può proteggerti da determinati tipi di vulnerabilità. Il miglior esempio di questo è il recente decollo dell'FBI sul più grande sito di pornografia infantile che opera all'interno del deep web della rete Tor. Ciò è stato ottenuto iniettando malware nei browser degli utenti e voilà, l'FBI è stato in grado di ottenere gli indirizzi IP dei membri del sito. La lezione qui è che quando si ha a che fare con un governo che ha tempo e risorse illimitate e un sacco di impegno, non si ha alcuna possibilità, specialmente se il tuo interesse per la privacy è motivato da intenzioni criminali.

Qual è la tua opinione sulla privacy in Internet? Hai mai usato uno di questi browser e come ha funzionato per te? Per favore fateci sapere nei commenti qui sotto.

Credito immagine: Electronic Frontier Foundation, Wikimedia Commons

![WE7 - Your Personalized Free Streaming Radio [solo Regno Unito]](https://www.tipsandtrics.com/img/internet/405/we7-your-personalized-free-streaming-radio.jpg)