Circa il 33% di tutti gli utenti di Chromium ha installato un qualche tipo di plugin per browser. Anziché essere una nicchia, la tecnologia edge utilizzata esclusivamente dagli utenti esperti, i componenti aggiuntivi sono decisamente mainstream, con la maggior parte provenienti dal Chrome Web Store e dal Marketplace di componenti aggiuntivi di Firefox.

Ma quanto sono sicuri?

Secondo una ricerca che verrà presentata al Simposio IEEE su Sicurezza e Privacy, la risposta non è molto . Lo studio finanziato da Google ha rilevato che decine di milioni di utenti di Chrome hanno installato una varietà di malware basato su componenti aggiuntivi, che rappresenta il 5% del traffico totale di Google.

La ricerca ha portato alla rimozione di quasi 200 plug-in dal Chrome App Store e ha messo in discussione la sicurezza generale del mercato.

Quindi, che cosa fa Google per tenerci al sicuro e come individuare un componente aggiuntivo canaglia? Ho scoperto.

Da dove provengono i componenti aggiuntivi

Chiamali come vuoi - estensioni del browser, plug-in o componenti aggiuntivi - provengono tutti dallo stesso posto. Sviluppatori indipendenti, di terze parti, che producono prodotti che ritengono utili o risolvono un problema.

I componenti aggiuntivi del browser sono generalmente scritti utilizzando tecnologie web, come HTML, CSS e JavaScript. Che cos'è JavaScript e Internet esiste senza di esso? Che cos'è JavaScript e Internet può esistere senza di esso? JavaScript è una di quelle che molti danno per scontato. Tutti lo usano. Leggi di più, e di solito sono costruiti per un browser specifico, anche se ci sono alcuni servizi di terze parti che facilitano la creazione di plugin per browser multipiattaforma.

Una volta che un plugin ha raggiunto un livello di completamento e viene testato, viene rilasciato. È possibile distribuire un plug-in in modo indipendente, sebbene la stragrande maggioranza degli sviluppatori scelga invece di distribuirli tramite Mozilla, Google e i negozi di estensioni di Microsoft.

Sebbene, prima che tocchi il computer di un utente, deve essere testato per garantire che sia sicuro da usare. Ecco come funziona su Google Chrome App Store.

Mantenere Chrome sicuro

Dalla presentazione di un'estensione, alla sua eventuale pubblicazione, c'è un'attesa di 60 minuti. Che succede qui? Bene, dietro le quinte, Google si assicura che il plug-in non contenga alcuna logica dannosa o qualsiasi cosa che possa compromettere la privacy o la sicurezza degli utenti.

Questo processo è noto come "Enhanced Item Validation" (IEV) ed è una serie di controlli rigorosi che esaminano il codice di un plugin e il suo comportamento al momento dell'installazione, al fine di identificare il malware.

Google ha anche pubblicato una sorta di "guida allo stile" che indica agli sviluppatori quali comportamenti sono consentiti e scoraggia espressamente gli altri. Ad esempio, è vietato utilizzare JavaScript inline - JavaScript che non è archiviato in un file separato - al fine di mitigare il rischio contro gli attacchi di cross-site scripting Che cosa è Cross-Site Scripting (XSS) e Perché è una minaccia alla sicurezza Che cosa è Cross -Site Scripting (XSS), e perché è una minaccia alla sicurezza Le vulnerabilità di scripting cross-site sono il più grande problema di sicurezza dei siti Web oggi. Gli studi hanno scoperto che sono sorprendentemente comuni - il 55% dei siti web conteneva vulnerabilità XSS nel 2011, secondo l'ultimo rapporto di White Hat Security, pubblicato a giugno ... Per saperne di più.

Google inoltre scoraggia fortemente l'uso di "eval", che è un costrutto di programmazione che consente al codice di eseguire codice e può introdurre tutti i tipi di rischi per la sicurezza. Inoltre, non sono particolarmente entusiasti dei plug-in che si connettono a servizi remoti, non di Google, in quanto ciò comporta il rischio di un attacco Man-In-The-Middle (MITM). Che cos'è un attacco Man-in-the-Middle? Il gergo della sicurezza ha spiegato cos'è un attacco man-in-the-middle? Il gergo della sicurezza ha spiegato Se hai sentito parlare di attacchi "man-in-the-middle" ma non sei sicuro di cosa significhi, questo è l'articolo che fa per te. Leggi di più .

Questi sono semplici passaggi, ma sono per la maggior parte efficaci nel mantenere gli utenti al sicuro. Javvad Malik, Security Advocate di Alienware, pensa che sia un passo nella giusta direzione, ma osserva che la più grande sfida nel mantenere gli utenti al sicuro è una questione di educazione.

"Fare la distinzione tra software buono e cattivo sta diventando sempre più difficile. Per parafrasare, il software legittimo di un uomo è un altro virus malizioso di identità, rubando, compromettendo la privacy codificato nelle viscere dell'inferno.

"Non fraintendermi, accolgo con favore la mossa di Google per rimuovere queste estensioni dannose - alcune di queste non dovrebbero mai essere rese pubbliche per iniziare. Ma la sfida che si prospetta ad aziende come Google è quella di sorvegliare le estensioni e definire i limiti di ciò che è accettabile. Una conversazione che si estende oltre la sicurezza o la tecnologia e una domanda per Internet, che utilizza la società in generale ".

Google mira a garantire che gli utenti siano informati sui rischi associati all'installazione dei plug-in del browser. Ogni estensione sull'App Store di Google Chrome è esplicita in merito alle autorizzazioni richieste e non può superare le autorizzazioni che le vengono concesse. Se un'estensione chiede di fare cose che sembrano insolite, allora hai motivo di sospetto.

Ma a volte, come tutti sappiamo, il malware sfugge.

Quando Google si sbaglia

Google, sorprendentemente, mantiene una nave piuttosto stretta. Non molto scivola oltre il loro orologio, almeno quando si tratta di Google Chrome Web Store. Tuttavia, quando qualcosa va male.

- AddToFeedly era un plug-in di Chrome che consentiva agli utenti di aggiungere un sito Web al proprio lettore Feedly RSS Feedly, recensito: cosa rende una sostituzione del lettore Google così popolare? Feedly, recensito: cosa rende così popolare una sostituzione di Google Reader? Ora che Google Reader non è altro che un lontano ricordo, la lotta per il futuro degli RSS è davvero iniziata. Uno dei prodotti più importanti che combattono la buona battaglia è Feedly. Google Reader non era un ... Leggi di più iscrizioni. Ha iniziato la vita come un prodotto legittimo rilasciato da uno sviluppatore hobbista, ma è stato acquistato per un importo di quattro cifre nel 2014. I nuovi proprietari hanno poi allacciato il plugin con l'adware SuperFish, che ha iniettato pubblicità nelle pagine e generato pop-up. SuperFish ha guadagnato notorietà all'inizio di quest'anno quando è emerso che Lenovo lo aveva spedito con tutti i laptop Windows di fascia bassa Proprietari di laptop Lenovo Attenzione: il dispositivo potrebbe avere malware preinstallato Proprietari di laptop Lenovo Attenzione: il dispositivo potrebbe avere malware preinstallato Il produttore cinese di computer Lenovo ha ammesso che i laptop spediti a negozi e consumatori alla fine del 2014 avevano preinstallato malware. Leggi di più .

- Screenshot WebPage consente agli utenti di acquisire un'immagine dell'intera pagina Web che stanno visitando ed è stata installata su oltre 1 milione di computer. Tuttavia, ha anche trasmesso le informazioni dell'utente a un singolo indirizzo IP negli Stati Uniti. I proprietari di Screenshot WebPage hanno negato qualsiasi illecito e hanno insistito che faceva parte delle loro pratiche di assicurazione della qualità. Da allora Google lo ha rimosso dal Chrome Web Store.

- Adicionar Ao Google Chrome era un'estensione canaglia che ha dirottato gli account di Facebook 4 cose da fare immediatamente quando il tuo account Facebook viene compromesso 4 cose da fare immediatamente quando il tuo account Facebook viene hackerato Avere il tuo account di Facebook violato è un incubo. Un estraneo ora ha accesso a tutte le tue informazioni personali e potrebbe molestare i tuoi amici e follower. Ecco cosa puoi fare per contenere il danno. Leggi di più, e condiviso stati non autorizzati, post e foto. Il malware è stato diffuso attraverso un sito che imitava YouTube e ha detto agli utenti di installare il plug-in per guardare i video. Google ha rimosso il plug-in.

Dato che molte persone usano Chrome per fare la maggior parte del loro computer, è preoccupante che questi plugin riescano a scivolare attraverso le fessure. Ma almeno c'era una procedura per fallire. Quando installi estensioni da altrove, non sei protetto.

Proprio come gli utenti Android possono installare qualsiasi app che desiderano, Google ti consente di installare qualsiasi estensione di Chrome che desideri Come installare manualmente estensioni Chrome Come installare estensioni Chrome manualmente Google ha recentemente deciso di disattivare l'installazione delle estensioni di Chrome da siti Web di terze parti, ma alcuni gli utenti vogliono ancora installare queste estensioni. Ecco come farlo. Leggi altro, compresi quelli che non provengono dal Chrome Web Store. Questo non è solo per dare ai consumatori un po 'di scelta extra, ma piuttosto per consentire agli sviluppatori di testare il codice su cui hanno lavorato prima di inviarlo per l'approvazione.

Tuttavia, è importante ricordare che eventuali estensioni installate manualmente non sono state sottoposte alle rigorose procedure di test di Google e possono contenere tutti i tipi di comportamenti indesiderati.

Quanto a rischio sei?

Nel 2014, Google ha superato Microsoft Internet Explorer come browser Web dominante e ora rappresenta quasi il 35% degli utenti di Internet. Di conseguenza, per tutti coloro che cercano di guadagnare rapidamente o distribuire malware, rimane un obiettivo allettante.

Google, per la maggior parte, è stato in grado di far fronte. Ci sono stati incidenti, ma sono stati isolati. Quando il malware è riuscito a farcela, l'hanno risolto opportunamente e con la professionalità che ti aspetti da Google.

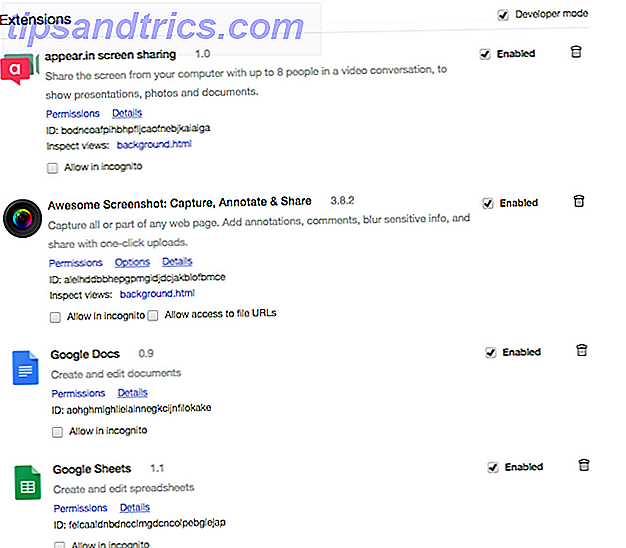

Tuttavia, è chiaro che le estensioni e i plugin sono un potenziale vettore di attacco. Se hai intenzione di fare qualcosa di sensibile come accedere al tuo banking online, puoi farlo in un browser separato, senza plug-in o in una finestra di navigazione in incognito. E se hai una delle estensioni elencate sopra, digita chrome: // extensions / nella barra degli indirizzi di Chrome, quindi cerca ed elimina loro, per sicurezza.

Hai mai accidentalmente installato alcuni malware di Chrome? Vivi per raccontare la storia? Voglio sentirlo. Lasciami un commento qui sotto e chattiamo.

Crediti immagine: martello su vetro frantumato Via Shutterstock