Una rete privata virtuale ti aiuterà a proteggere il tuo diritto alla privacy in numerose aree della tua vita digitale. Le notizie globali sono dominate da episodi di hacking, raccolta di dati di massa, spionaggio dei dati e altro ancora e dal momento che le nostre vite sono ora intrecciate digitalmente con i nostri computer, laptop, smartphone e tablet, potrebbe essere il momento giusto per considerare come interagisci con Internet .

Questa guida è disponibile per il download come PDF gratuito. Scarica 8 istanze che non stavi utilizzando una VPN, ma dovresti essere: la lista di controllo VPN ora . Sentiti libero di copiare e condividere questo con i tuoi amici e familiari.Esistono numerose soluzioni VPN I migliori servizi VPN I migliori servizi VPN Abbiamo compilato un elenco di quelli che consideriamo i migliori fornitori di servizi VPN (Virtual Private Network), raggruppati per premium, gratuiti e compatibili con i torrent. Leggi di più là fuori. I provider VPN come ibVPN offrono le cose più importanti in una VPN: affidabilità, privacy, crittografia e anonimato. Se non hai ancora preso in considerazione l'iscrizione a una VPN per proteggere la tua privacy, ora è il momento.

Quando è necessaria una VPN?

Probabilmente stai pensando "Ma perché dovrei usare una VPN? Non ho nulla da nascondere ... "e mentre sei un netizen rispettoso della legge, più o meno come nella vita reale, non tutti quelli che sono connessi a Internet sono gentili, amichevoli o affidabili come te. Una connessione VPN sicura nasconde essenzialmente la tua attività web Qual è la definizione di una rete privata virtuale Qual è la definizione di una rete privata virtuale Le reti private virtuali sono più importanti ora che mai. Ma sai cosa sono? Ecco cosa devi sapere. Leggi di più, nascondendo i tuoi affari digitali in un livello crittografato, rendendo le tue comunicazioni estremamente difficili, se non impossibili da leggere se intercettate.

Non è tutto negativo e negativo, ti assicuro. Ancora una volta, proprio come illustra la vita reale, non tutte le persone che incontri per strada cercano disperatamente di rubare il tuo portafoglio, ci sono milioni di persone eccezionalmente carine sul web, e come tale, ci sono altri motivi per cui dovresti approfittare di VPN.

Sei un ricercatore ...

... ma non vuoi che la tua opposizione commerciale venga avvisata di aver effettuato l'accesso al loro sito. Una VPN si occupa di questo per te. Ogni volta che cerchiamo un sito e ci dirigiamo a quella pagina di destinazione, viene registrato il nostro indirizzo IP. Il proprietario del sito può attivare Google Analytics, controllare i dati demografici del proprio sito e chiudere lentamente la trappola che ti circonda.

Ok, forse non è così drastico, ma se stai tentando di condurre alcune ricerche di mercato al di sotto del radar sui tuoi concorrenti più vicini per un evento di marketing imminente, potresti fare peggio che evitare di tenere a bada i concorrenti prima del gioco, e il tuo capo ti ringrazierà e forse ti darà anche un aumento di stipendio. Avete sentito prima qui!

Sei stanco di Google ...

... tenere traccia di ogni tua ricerca, ogni movimento Cinque cose che Google probabilmente saprà su di te Cinque cose che Google probabilmente saprà su di te Leggi di più su Internet che passa attraverso il loro motore di ricerca. Certo, forniscono un servizio gratuito dal quale dipendiamo sempre di più - così popolare è entrato nel lessico inglese comune come un verbo - per google (puoi vederlo!) - ma ciò non significa che devi stare tranquillo con il loro immagazzinamento ogni singola richiesta di informazioni che fai.

È un dilemma difficile. A tutti piacciono i consolidati servizi web gratuiti. In molti casi, non potremmo vivere senza di loro, ora. Ma il commercio è, ed è sempre stata la fornitura dei tuoi dati per allineare le tasche di Zuckerberg, Brin's, Page's e Dorsey's per pubblicità, miglioramenti del prodotto e altro ancora.

Ogni ricerca viene registrata. Le ricerche infinite di Train-Spotters Anonymous, Steam Train e Humpback Bridge Magazine e Box Kite String Aficionado sono tutte registrate e lo saranno per sempre. L'utilizzo di un account ibVPN allevierà eventuali problemi futuri con la registrazione della ricerca, lasciandoti in chiaro.

Stai tentando di chat vocale ...

... in un paese con restrizioni della videosorveglianza e dei contenuti Come evitare la censura di Internet Come evitare la censura di Internet In questo articolo vengono esaminati alcuni dei metodi più comuni utilizzati per filtrare i contenuti e le tendenze emergenti. Leggi di più . I servizi di Voice over IP come Skype diventano sempre più difficili da intercettare, ma non assolutamente impossibile. C'è una letteratura sufficiente disponibile su Internet per rendere l'intercettazione VoIP praticabile anche a hacker di livello intermedio con una conoscenza dell'architettura di Internet.

Questo è aumentato di una tacca se la tua chiamata VoIP ha origine, o si sta dirigendo verso uno dei tanti paesi che esercitano una censura e sorveglianza del web estremamente restrittiva. Cina, Egitto, Cuba, Arabia Saudita ed Eritrea sono tutti paesi che vengono in mente; proteggere le comunicazioni con ibVPN.

Anche se vale la pena ricordare che la tua sicurezza ha un leggero costo: la velocità della tua connessione. Potresti incontrare tracce audio crepitanti o distorte o un ritardo nella ricezione dell'audio. Secondo me, la sicurezza è valsa la pena. Saresti terrorizzato se il tuo consiglio comunale stesse ascoltando le tue telefonate ai pescivendoli. Perché dovrebbe essere diverso quando si utilizza una connessione VoIP?

Sei in un paese diverso ...

... ma rimani disperata a guardare il potente Accrington Stanley contro Halifax . Uno degli usi migliori e più comuni di una VPN è l'accesso ai feed video non disponibili nel paese ospitante. E diciamocelo, il piccolo bar sulla spiaggia thailandese non ha intenzione di aggiornare la loro connessione via cavo anche con quell'incontro con il behemoth anche per guardare avanti.

Una connessione ibVPN può mascherare il tuo indirizzo IP affinché appaia come se fossi nel paese richiesto per la trasmissione, quindi non devi più perdere i tuoi eventi sportivi preferiti o la nuova serie di Downton Abbey .

Sei disperata per guardare un certo programma ...

... ma non è disponibile nel tuo paese a causa della legge sul copyright. La tua unica opzione è quella di utilizzare i terribili siti flash-stream di bassa qualità. Non solo la maggior parte dei flussi è di pessima qualità, ma apri il tuo computer fino a tutti i tipi di potenziali brutti in agguato dietro le quinte mentre clicchi da sito a sito, caricando video dopo video.

In realtà, non è la tua unica opzione. È possibile utilizzare una connessione ibVPN per accedere all'intera gamma di Netflix. La guida definitiva su Netflix: tutto ciò che avresti voluto sapere su Netflix. La guida definitiva su Netflix: tutto ciò che avresti voluto sapere su Netflix. Questa guida offre tutto ciò che devi sapere sull'uso di Netflix . Che tu sia un nuovo abbonato o un affermato fan del miglior servizio di streaming in circolazione. Leggi altri film e serie TV con pochi clic. Netflix (e qualsiasi altro servizio web con limitazioni di area geografica - controlla l'immagine sopra o questa pagina per vedere cosa può sbloccare ibVPN) controlla il tuo indirizzo IP. Se ti connetti al loro sito da un indirizzo IP del Regno Unito, ricevi la versione inglese del sito. Se hai provato questo, conoscerai l'immensa frustrazione realizzando il Netflix seriamente condensato in offerta rispetto ai nostri cugini americani. Lo stesso vale per il resto del mondo: Nord, Sud, Est o Ovest, fisserai un catalogo ridotto.

Usa una VPN per manipolare il tuo vero indirizzo IP. Cloaking il tuo IP per apparire in un paese diverso - in questo caso, sembravano essere negli Stati Uniti, piuttosto che nel Regno Unito - ti concederà l'accesso al catalogo Netflix esponenzialmente più grande. È legale (ish), poiché si paga ancora per il servizio, ma si ottiene tutto il contenuto disponibile per il sito degli Stati Uniti. Diciamo legal-ish come se mentre Netflix non fa nessuno sforzo per bloccare quelli che usano una VPN, i creatori di contenuti potrebbero essere più preoccupati se il loro lavoro appare illegalmente all'estero.

Tuttavia, come abbiamo detto, si paga comunque la connessione al sito degli Stati Uniti, e per i detrattori che sostengono che Netflix dovrebbe fare di più, sicuramente una VPN per sua stessa definizione renderebbe estremamente difficile tale compito?

Stai scaricando ...

... praticamente l'intera Internet tramite torrent o semplicemente il download di bit legali di software per l'uso quotidiano. In entrambi i casi, non hai molta voglia di essere aggiunto all'elenco di super sorveglianza MPAA / NSA / GCHQ / BPI (elimina quale organizzazione è applicabile, forse nessuna, se sei fortunato), allora una connessione ibVPN può alleviare i tuoi problemi.

La MPAA (Motion Picture Association of America) non vorrebbe altro che tracciare ogni tuo download Come trasformare il tuo Raspberry Pi in un sempre-in-download Megalith Come trasformare il tuo Raspberry Pi in un sempre-on-download Megalith Fai la tua parte per il globale "rete di distribuzione Linux" costruendo un megalite dedicato, sicuro, che scarica torrent che utilizza a malapena 10W di potenza. Sarà, ovviamente, basato su un Raspberry Pi. Leggi di più per assicurarti che nessuno dei loro contenuti venga condiviso illegalmente. Lo fanno agendo come un altro utente P2P, condividendo gli stessi file di te o facendo il ficcanaso intorno al tuo ISP, raccogliendo dati e informazioni laddove possibile per costruire una causa contro di te.

Se stai facendo torrenting, praticamente tutte le altre misure di "sicurezza" ti stanno semplicemente fornendo un falso senso di sicurezza digitale. Servizi come PeerGuardian, PeerBlock e Bot Revolt bloccano gli indirizzi IP dalla connessione alla rete, anche se ci sono molti che credono che questi servizi danneggino attivamente la condivisione di file P2P bloccando i peer ai quali si sta tentando di connettersi.

Altri giustamente sottolineano che gli indirizzi IP di condivisione anti-file che sono bloccati saranno presto cambiati. La lobby di condivisione anti-file, anche se a volte vista da dietro i tempi, non è completamente digitalmente incompetente, come alcuni vorrebbero far credere.

Proteggi i tuoi download, legali o meno, con ibVPN e mantieniti da quelle fastidiose liste di monitoraggio!

Ecco la loro posizione ufficiale su torrenting:

"Non spiamo i nostri utenti e non monitoriamo il loro utilizzo di Internet. Non teniamo i registri con l'attività dei nostri utenti.

Tuttavia, al fine di evitare abusi che si possono verificare durante la prova di 6 ore, registriamo e conserviamo per 7 giorni l'ora, la data e la posizione della connessione VPN, la durata della connessione e la larghezza di banda utilizzata durante la connessione.

Finora non abbiamo ricevuto alcuna notifica DMCA o altro equivalente europeo per nessun server P2p dalla nostra lista di server. Per il resto dei server, abbiamo sistemi di filtraggio che impediscono le attività di P2P e di file sharing al fine di proteggere noi e i nostri utenti dagli avvisi DMCA.

Permettiamo a BitTorrent e ad altri traffico di condivisione file su server specifici situati in Paesi Bassi, Lussemburgo, Svezia, Russia, Hong Kong e Lituania. Sulla base delle nostre ricerche legali, riteniamo che NON sia sicuro per i nostri utenti consentire tali attività su server situati, ad esempio, negli Stati Uniti o nel Regno Unito. "

Sei in un caffè diverso ogni giorno ...

... e ami il WiFi gratuito. Chi non lo fa, giusto? Ti dirò. Sono individui come me che apprezzano la loro privacy, specialmente quando ci si connette a dati sensibili. Perchè così?

Bene, la connessione WiFi che si trova comunemente nel tuo locale caffè è probabilmente non protetta, ovvero stai navigando su un'onda di dati non crittografata in cui chiunque con un sentore di conoscenza degli hacker potrebbe causarti la cancellazione. Seriamente, queste connessioni sono vulnerabili agli attacchi anche da parte degli hacker di livello più basso che hanno trascorso una piccola quantità di tempo a fare ricerche.

Evil Twin, Tamper Data per Firefox e Burp Proxy sono tutti esempi di applicazioni di base che possono causare gravi danni con una conoscenza minima. Un utente malintenzionato deve solo assorbire le informazioni da alcuni tutorial di YouTube e i tuoi dati potrebbero essere i loro.

Naturalmente, connettiti al tuo account ibVPN personale ed è una situazione completamente diversa: i tuoi dati sono criptati, ammantati da ogni potenziale sguardo indiscreto, che ti danno la pace della mente. Per un esborso minimo nella nostra società basata sui dati, è un investimento utile che continuerà a dare, soprattutto se ci si connette a più hotspot pubblici ogni giorno.

Personalmente, vorrei proteggermi - non è vero?

Sei un avvocato della privacy ...

... chi si impegna in tutte le attività di cui sopra ad un certo punto. Non ci sorprenderebbe se tu lo fossi. La privacy è sottovalutata. Una cosa è dare volontariamente i tuoi dati in cambio di un servizio web "gratuito", ma un'altra cosa è di avere tutti i tuoi dati raccolti in tattiche di sorveglianza della rete di trascinamento esercitate da alcune autorità.

Separazione con $ 6 al mese per garantire che la tua privacy sembri una situazione eccezionale.

Cosa devo cercare?

Entrare nel mondo delle VPN è un processo semplice ma utile. I fornitori di VPN sono solitamente amichevoli e quasi sempre a disposizione per aiutare in caso di problemi. Se hai appena iniziato a utilizzare le VPN, prendi in considerazione alcuni termini, abbreviazioni e funzionalità VPN comuni. Potenzia la tua decisione decisionale VPN Hosting Linux: come scegliere il tuo host di rete privata virtuale Hosting VPS Linux: come scegliere il tuo host di rete privata virtuale Ci sono vari fattori che devi considerare quando scegli un provider VPS. Invece di nominare i fornitori, ecco una guida generale che ti aiuterà a scegliere il VPS giusto per te. Leggi altro processo!

protocolli

Un account ibVPN copre tutte le basi della privacy utilizzando quattro protocolli VPN:

PPTP

Protocollo di tunnelling point-to-point. Supporto eccezionale del dispositivo, basso sovraccarico e buone velocità di connessione. Tuttavia, ha una crittografia di basso livello e si sa che le connessioni si interrompono improvvisamente, ma a bassa frequenza.

PPTP utilizza un canale di controllo su Transmission Control Protocol 10 Termini di rete che probabilmente non conoscevate mai e che cosa intendevano 10 Termini di networking che probabilmente non conoscevate mai e che cosa significano Qui esploreremo 10 termini di rete comuni, cosa significano e dove siete probabile incontrarli. Ulteriori informazioni (TCP) e un tunnel di incapsulamento routing generico (GRE) per incapsulare pacchetti punto-punto.

La crittografia di basso livello può essere utile quando si utilizzano le connessioni WiFi pubbliche, fornendo un livello base di sicurezza senza limitare una connessione già potenzialmente limitata.

SSTP

Secure Socket Tunneling Protocol. Utilizzato per Microsoft, Linux, RouteOS e SEIL, ma attualmente non disponibile per i prodotti Apple. Molto sicuro, integrato in molti prodotti Microsoft ed essendo stato realizzato utilizzando la tecnologia Secure Sockets Layer v3 (SSLv3), può connettersi alla porta TCP 443, consentendo alla connessione di bypassare i firewall più restrittivi.

Anche se questo è un protocollo comune, alcuni appassionati di VPN si rifiuterebbero di usarlo a causa della proprietà propiziatoria e dello sviluppo da parte di Microsoft, il che significa che non può essere sottoposto ad audit estensivo per escludere eventuali "back-door".

L2TP / IPsec

Layer 2 Tunneling Protocol. L2TP in realtà non fornisce un livello base di sicurezza, quindi è spesso combinato con IPSec per fornire la crittografia a 256 bit.

È il più alto livello di crittografia disponibile per una VPN ad uso pubblico, è estremamente facile da configurare e supportato su una vasta gamma di dispositivi. Tuttavia, nel mondo della rivelazione post-Snowdon, molti esperti ipotizzano che L2TP / IPSec possa essere stato compromesso, o almeno indebolito dagli sforzi della NSA / GCHQ.

OpenVPN

Protocollo di sicurezza personalizzato per la creazione di connessioni protette point-to-point o site-to-site. Utilizza la libreria OpenSSL, i protocolli SSLv3 / TLSv1 e può connettersi alla porta TCP 443 per negare i firewall. Supporta inoltre l'accelerazione hardware per aumentare la velocità di connessione, mentre le connessioni OpenVPN sono considerate molto stabili e affidabili.

OpenVPN è supportato da una vasta gamma di dispositivi, sebbene sia nativo di nessuno. La crittografia predefinita è impostata su Blowfish a 128 bit, ma OpenVPN può essere configurato con un numero di algoritmi alternativi.

OpenVPN può essere un po 'complicato per la configurazione iniziale, tuttavia, la maggior parte dei provider di VPN nega questo offrendo un software client personalizzato. È facilmente il protocollo VPN più veloce, sicuro e affidabile.

La tua privacy è preziosa e hai tutto il diritto di proteggerla. Tuttavia, prima di iscriversi a qualsiasi provider VPN, è necessaria una valutazione delle loro credenziali di sicurezza. Potresti negare la sicurezza offerta da una VPN creando un account con un provider che non riconosce o colloca lo stesso valore nella tua privacy come fai tu. Scegli il tuo protocollo VPN in base alla connessione che utilizzerai e alla sicurezza di cui hai bisogno. Ad esempio, se stai semplicemente sfogliando i titoli del Web in un bar, è improbabile che tu abbia bisogno della crittografia L2TP / IPSec a 256-bit. Rallenterà la connessione e non è correlata al tuo attuale utilizzo di Internet. L'utilizzo della gamma di cypher di OpenVPN può fornire una sicurezza più che sufficiente, senza rallentare la connessione, ma è sempre possibile aumentarlo se necessario.

Registrazione dati

Un'altra caratteristica fondamentale da considerare è la registrazione dei dati. Stai facendo uno sforzo per proteggerti. Sei preoccupato per la privacy dei dati. Hai capito che proteggere i tuoi dati è essenziale, quindi hai scelto una VPN, ma poi emerge che la VPN selezionata registra effettivamente tutte le trasmissioni di dati attraverso la sua rete, negando in qualche modo l'essenza stessa dell'utilizzo di una VPN sicura.

Non tutti i provider VPN registrano i tuoi dati, ma è necessario verificarli prima di impegnarsi con un fornitore. Analogamente, la registrazione dei dati offre maggiore preoccupazione in alcuni paesi. I fornitori di VPN nel Regno Unito o negli Stati Uniti potrebbero non registrare i tuoi dati, ma se la NSA o il GCHQ vengono a bussare al tuo fornitore di VPN quasi certamente ti verrà richiesto di consegnare qualsiasi informazione disponibile.

Se non tengono i registri, tutto per il meglio. Ma se lo fanno, è meglio che credano che le autorità lo prenderanno in custodia.

Prezzi - gratuiti vs a pagamento

Il problema finale è il prezzo. Il prezzo si riferisce anche alla nostra ultima funzione. Ci sono provider VPN gratuiti là fuori, alcuni in effetti. Come con la maggior parte delle cose gratis, c'è un trade-off da qualche parte lungo la linea e di solito include la privacy che viene scambiata per il tuo account VPN gratuito. Un'ampia percentuale di provider VPN gratuiti registrerà i tuoi dati nel tempo, costruendo gradualmente un'immagine delle tue abitudini di utilizzo al fine di indirizzare la pubblicità target a modo tuo.

Non fraintendeteci: una VPN gratuita può essere utile per una rapida soluzione di sicurezza quando è pubblica o se si è un individuo con un budget. La maggior parte di questi ha anche una vasta gamma di funzionalità, ma se sei seriamente intenzionato a preservare la tua privacy a lungo termine, un account a pagamento è davvero il tour de force.

ibVPN apprezza la tua privacy tanto quanto te. Come con molti account a pagamento, una connessione ibVPN non produrrà pubblicità, non ci sarà la registrazione dei dati e sarai libero di navigare sul Web come vuoi, quando vuoi, dove vuoi.

La tua lista di controllo VPN veloce:

Una VPN dovrebbe fornire:

- Riservatezza Se i tuoi dati sono "annusati", dovrebbero restituire dati crittografati. ibVPN utilizza più metodi di crittografia: AES a 128 bit e Blowfish a 256 bit.

- Integrità : la messaggistica personale deve essere privata e la VPN deve rilevare eventuali casi di manomissione.

- Autenticità : il tuo provider VPN dovrebbe impedire l'accesso non autorizzato al tuo account da qualsiasi fonte esterna.

- Routing : dovrebbe essere disponibile una scelta di server, con server P2P situati in paesi sicuri.

- Larghezza di banda: i migliori provider VPN offrono una larghezza di banda illimitata.

- Continuità: una VPN è valida solo come la rete su cui è basata. Assicurati che il provider VPN che scegli sia stabilito con un numero di server in tutto il mondo.

- Comunicazione: rivedere il servizio clienti del provider VPN prima di separarsi con il denaro.

- Scalabilità: se possiedi più di un dispositivo, avrai bisogno che la tua VPN sia scalabile in base alle tue esigenze, incluso il supporto cross-device. Copri il tuo laptop, telefono e tablet con lo stesso provider.

Supporto del router

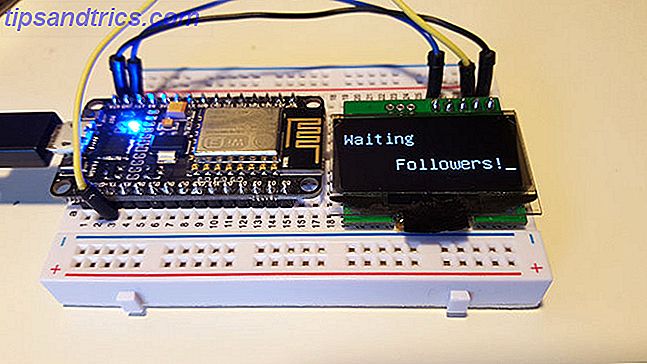

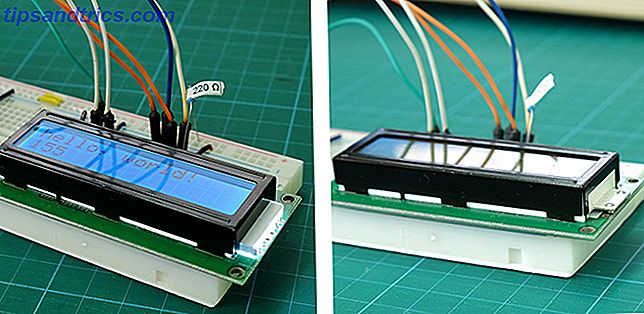

La proliferazione di VPN in tutto il mondo ha visto alcuni utenti installare una VPN direttamente sul loro router. Utilizzando un software open source, è possibile installare una VPN su un router per fornire copertura a ciascun dispositivo connesso alla rete. Ciò consente a molti dispositivi che non supportano tradizionalmente una connessione VPN di farlo. Console di gioco, Smart TV e Apple TV box possono ottenere la completa privacy utilizzando un router abilitato VPN.

Non tutti i router sono in grado di supportare il firmware DD-WRT richiesto per l'esecuzione di una VPN. Il tuo provider sarà in grado di aiutarti, aiutandoti a installare sul router o suggerendo un router che supporti il firmware e la loro VPN.

Vale la pena investire se si mantiene una grande rete personale a casa, invece di configurare ogni singolo dispositivo uno alla volta, inoltre la copertura che offre ai dispositivi non supportati è vitale per rimanere al sicuro.

App per dispositivi mobili

Più o meno come voler proteggere gli altri dispositivi connessi a Internet nella tua rete, quando sei in giro, ti consigliamo di proteggere anche il tuo fidato smartphone. La fornitura di un client desktop e mobile consentirà la tua privacy attraverso un unico fornitore, offrendo un'esperienza coerente e scalabile. Trascorriamo grandi quantità di tempo sui nostri dispositivi. A volte contengono dati più sensibili e privati rispetto ai nostri computer reali: immagini, testi, dettagli bancari, app per lo shopping e altro ancora, in particolare i frequenti hotspot WiFi locali.

Let's Roundup

Una rete privata virtuale è un investimento eccellente per garantire la tua sicurezza digitale. Produciamo più dati che mai e la nostra società è sempre più digitale. Capiamo anche di più su come vengono utilizzati i nostri dati, da dove provengono, dove vanno e chi li guarda. Aziende come ibVPN lo capiscono e capiscono le preoccupazioni che abbiamo nei confronti della nostra privacy dei dati.

Non è più sufficiente navigare semplicemente sul Web, consentendo di archiviare le informazioni in ogni occasione per utilizzarle in un secondo momento. Anche i nostri dati non sono più limitati ai nostri laptop. I nostri smartphone, tablet, Xbox, PlayStation e persino i nostri televisori utilizzano i dati e, in quanto tali, sono al corrente delle nostre informazioni più sensibili. Hanno bisogno di essere protetti, così come proteggiamo i nostri computer.

Prima di registrarti a un provider VPN, consulta la nostra lista di controllo: ci sono un sacco di ottimi fornitori di VPN, con un mix di funzionalità, a prezzi ragionevoli - ma anche quelli che si mascherano. Leggi le recensioni, controlla gli articoli e i prezzi e le caratteristiche dei riferimenti incrociati.

Usa un fornitore eccellente come ibVPN per mantenere la tua privacy. Cappa il tuo IP per l'anonimato. Proteggi la tua rete per la tranquillità.

Crediti immagine: Tin Can VoIP via Pixabay, Hacker Shirt tramite Flick user adulau, Old Lock via Piaxbay, DDWRT Router via Wikimedia Commons