Con 500 partecipanti e alcuni grandi nomi della privacy dei dati e dei diritti umani, la giornata d'azione di Do not Spy on Us è stata un affascinante pomeriggio di discussioni, dibattiti e consigli pratici su come mantenere privati i nostri dati personali dai governi curiosi. Ho imparato molto e ho condensato le parti più importanti di ciò che ho imparato in cinque punti principali.

Ho anche incluso cinque cose che puoi fare adesso per fare la differenza, sia per te che per gli altri utenti di Internet.

1. La privacy online non riguarda solo la protezione dei nostri dati

Pur mantenendo importanti i nostri dati personali online, la campagna Do not Spy On Us e altri simili sottolineano il quadro generale. Gli oratori non includevano solo esperti di sicurezza; c'erano una serie di difensori dei diritti umani e figure importanti della stampa, e la discussione andava dai privilegi governativi e alla supervisione giudiziaria alla natura della democrazia, della cooperazione internazionale, dell'autodeterminazione e delle relazioni sociali.

Bruce Schneier (@schneierblog), esperto di sicurezza e crittografia che abbiamo intervistato prima dell'esperto di sicurezza Bruce Schneier su password, privacy e fiducia Esperto di sicurezza Bruce Schneier su password, privacy e fiducia Ulteriori informazioni su sicurezza e privacy nella nostra intervista con esperti di sicurezza Bruce Schneier. Leggi di più, discuti il nostro diritto di avere il controllo sul nostro volto pubblico e sulle persone che lo vedono (ad esempio, puoi agire in modo diverso intorno alla tua famiglia e ai tuoi amici). Ma essere costantemente sorvegliati viola questo diritto, perché non hai più alcun controllo su quali informazioni vengono condivise o chi ha accesso ad esse.

Come ha sottolineato Carly Nyst (@carlynyst), la privacy è la capacità di scegliere chi ha le tue informazioni e cosa fanno con esse. La sorveglianza di massa non dipende dal fatto che nessuna di queste cose sia possibile.

C'è stata anche una grande discussione sulla trasparenza governativa nei programmi di sorveglianza, e un certo numero di esperti ha sottolineato la necessità di un controllo giudiziario della comunità dell'intelligence digitale. Al momento, la maggior parte della supervisione è politica, e le commissioni di supervisione spesso includono ex funzionari dell'intelligence.

Certo, il governo non è l'unico gruppo da incolpare; Cory Doctorow (@doctorow) ha sottolineato che le società stanno facendo molte spie per conto del governo, capovolgendo enormi quantità di dati (la recente relazione sulla divulgazione delle leggi della Vodafone fornisce prove a riguardo).

Jimmy Wales (@jimmy_wales) ha discusso di come lui e i suoi amici abbiano avuto discussioni via e-mail quando erano adolescenti per esplorare la loro politica e le loro opinioni, che a volte andavano nel radicale. Potrebbero essere stati identificati come estremisti e presi di mira per un'ulteriore sorveglianza? Cos'altro potrebbe fare un governo paranoico se sentissero che discussioni come queste fossero una minaccia? Se le persone hanno paura della punizione per aver condiviso le loro opinioni a causa del monitoraggio del governo, l'argomento va, il diritto alla libertà di parola è stato violato.

"La privacy è la possibilità di scegliere chi ha le tue informazioni e cosa fanno con esse."

-Carly Nyst

Come puoi vedere, c'è una grande varietà di problemi che tutti legano alla privacy online - e questo è solo un piccolo esempio.

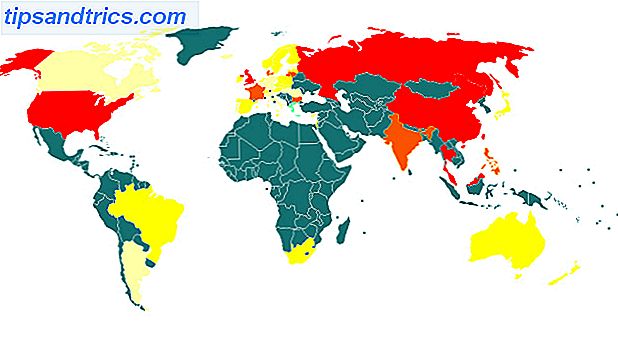

2. La privacy è una questione internazionale

Mentre questo evento si concentrava sulla privacy e sulla sicurezza delle informazioni nel Regno Unito (e, in misura minore, negli Stati Uniti), divenne subito chiaro che doveva essere affrontato a livello internazionale. Caspar Bowden (@CasparBowden), esperto di privacy e ex consigliere capo per la privacy di Microsoft, ha ripetutamente sottolineato che il governo americano utilizza standard diversi per sorvegliare cittadini americani e stranieri o immigrati, affermando che si trattava di una violazione della Human Human Convenzione giusta.

E con la cooperazione dell'NSA con il GCHQ, è chiaro che i paesi sono disposti a condividere informazioni e, in effetti, a raccogliere masse di dati per conto di altri paesi, a convogliare ulteriormente il problema di supervisione. Carly Nyst ha sottolineato che gli accordi tra i governi sulle tattiche di raccolta di intelligence sono spesso completamente avvolti nella segretezza, rendendo difficile qualsiasi tipo di supervisione, se non impossibile.

È facile concentrarsi su ciò che accade ovunque tu sia, ma è importante prendere una prospettiva internazionale e far sentire la tua voce in molti luoghi in tutto il mondo.

3. L'economia è la nostra migliore scommessa per fare la differenza

Uno dei temi più comuni della giornata è stato quello che possiamo fare per prendere posizione contro la sorveglianza di massa, e in generale ci sono stati due punti: in primo luogo, che l'azione più importante che possiamo prendere come cittadini interessati è politica. Secondo, nelle parole di Bruce Schneier, "l'NSA è soggetta alle leggi dell'economia".

All'inizio della giornata, Cory Doctorow ha dichiarato che costa meno di un centesimo per aggiungere qualcuno agli elenchi di monitoraggio dell'NSA o del GCHQ - al momento, è più economicamente fattibile per queste agenzie raccogliere dati su tutti perché è così facile. E mentre le dichiarazioni politiche sono estremamente importanti, possiamo anche combattere sul fronte economico rendendo più difficile, e quindi più costoso, mettere milioni di persone a guardare.

Anche se costa pochi centesimi per aggiungere qualcuno a una lista di sorveglianza, questo farà un'enorme differenza nel lungo periodo. E quando diventa abbastanza costoso, diventerà economicamente più efficiente per i governi solo per sorvegliare le persone che sono sospettate di commettere un crimine.

"La NSA è soggetta alle leggi dell'economia".

-Bruce Schneier

Quindi, come possiamo renderlo più costoso? In breve, crittografia (continua a leggere per scoprire quali strumenti di crittografia sono stati raccomandati durante la sessione pratica del pomeriggio). Crittografando il nostro traffico e le comunicazioni online, rendiamo molto più difficile per le agenzie di intelligence monitorare ciò che stiamo facendo. Ovviamente, nessun protocollo di crittografia è perfetto; alla fine, la crittografia può essere interrotta. Ma superare questo sforzo costa molto di più che aggiungere semplicemente un indirizzo IP a un elenco. E quando diventa economicamente più efficiente monitorare solo le persone che sono sospettate di attività nefande, la sorveglianza di massa si fermerà.

4. Le leggi sui diritti d'autore e sul copyright sono grandi questioni

Una delle principali aree di advocacy di Doctorow riguarda la gestione dei diritti digitali (DRM) e la legge sul copyright. DRM consente alle aziende di gestire il modo in cui gli utenti accedono al loro software; ad esempio, il DRM su un libro Kindle Come rompere il DRM su eBook Kindle in modo da poterli godere ovunque Come rompere il DRM su eBook Kindle in modo da poterli goderne ovunque Quando paghi Amazon un po 'di soldi per un eBook Kindle, probabilmente pensa che sia tuo ora. Voglio dire, hai pagato dei soldi, hai dei contenuti e ora ce l'hai, proprio come qualsiasi altro ... Read More ti impedisce di aprirlo sul Kindle di qualcun altro. Il DRM su Netflix ti impedisce di effettuare lo streaming di video se non hai i codici di accesso corretti sul tuo computer. E Firefox ora include DRM di Adobe, il che significa che Adobe ha acquisito un certo grado di controllo sull'utilizzo del browser.

Allora, perché il DRM è così importante? Perché rende la ricerca e i test sulla sicurezza molto più difficili e spesso illegali. Anche quando vengono rilevati difetti di sicurezza, le persone possono essere nervose nel riferirle, il che significa che i noti rischi per la sicurezza potrebbero non essere segnalati. Oltre a ciò, DRM funziona assegnando il controllo del computer al titolare dei diritti; e se qualcuno può impersonare il detentore dei diritti, ora ne ha un po 'di controllo.

"Non dovrebbe più essere accettabile per i nostri dispositivi per tradirci."

-Dr. Richard Tynan (@richietynan)

La lotta contro i DRM è un ottimo modo per dimostrare che questo tradimento non è accettabile e per mostrare che i consumatori sono disposti a prendere provvedimenti per riprendere il controllo dei loro dispositivi.

Mentre stavo preparando questo articolo, il grande pezzo di Chris Hoffman è DRM una minaccia per la sicurezza informatica? DRM è una minaccia per la sicurezza informatica? DRM è una minaccia per la sicurezza informatica? Leggi di più è stato pubblicato. Vai a dare un'occhiata per una grande spiegazione del DRM e il problema che causa.

5. "Niente da nascondere, niente da temere" è ancora un argomento comune

"Se non hai nulla da nascondere, non hai nulla da temere" è una linea molto comune quando si discute di problemi di privacy, sia dalle persone che supportano i programmi sia da coloro che non li capiscono completamente. Potrebbe sembrare un argomento ragionevole. Ma su riflessione, non è vero.

Adam D. Moore riassume bene in tre punti i diritti della privacy: Fondamenti morali e legali : in primo luogo, se abbiamo il diritto alla privacy, quindi "nulla da nascondere, nulla da temere" è irrilevante. Quando perdiamo il controllo su chi ha accesso alle nostre informazioni e su ciò che fanno, i nostri diritti vengono violati e non è mai una buona cosa.

In secondo luogo, anche se le persone non sono impegnate in attività illegali, potrebbero prendere parte ad attività o mantenere credenze non accettate dalla cultura dominante in cui vivono - indipendentemente dal fatto che abbiano una religione diversa da quella della maggioranza, sono radicali credenze politiche, o praticare qualsiasi tipo di stile di vita alternativo, e vogliono nasconderli. Se l'interesse di qualcuno nei confronti del marxismo, della poligamia o dell'Islam fosse trapelato al pubblico, potrebbero affrontare la diffamazione dei personaggi. Questo è particolarmente preoccupante quando non si può dire chi arriverà al potere e la prossima lettura del Sikhismo in biblioteca non è un crimine oggi, ma se fosse domani? E sei registrato come lo hai fatto?

E, infine, se non avere nulla da nascondere significa non avere nulla da temere, allora perché i politici e i servizi segreti sono così contrari alla totale trasparenza delle loro agenzie? Bruce Schneier ha definito questo argomento uno squilibrio di potere: la privacy aumenta il potere, mentre la trasparenza lo riduce. Violando il diritto alla privacy dei cittadini e rifiutando di essere trasparenti, le agenzie governative stanno aumentando lo squilibrio di potere tra i cittadini e il loro governo.

Come discusso in precedenza, la privacy è un problema molto più complicato rispetto al semplice mantenere le proprie attività segrete: riguarda i diritti umani su vasta scala. E l'argomento "nulla da nascondere, niente da temere" è inadeguato per affrontare le complesse questioni che sono in gioco nella battaglia di sorveglianza di massa.

Cosa sai fare?

Oltre ad una grande quantità di discussioni politiche, i partecipanti all'evento Do not Spy On Us hanno ricevuto alcuni consigli davvero utili, sia su come proteggersi dal ficcanaso e su come fare la differenza nella lotta contro la sorveglianza di massa non inibita .

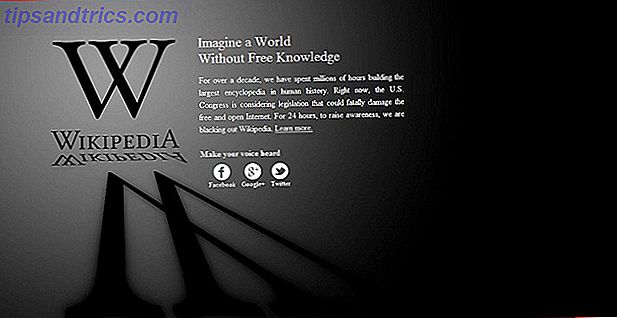

1. Mostra il tuo supporto .

Questo è assolutamente cruciale. Iscriviti con le organizzazioni elencate di seguito, ottieni il tuo nome sulle petizioni e parla. Segui i difensori della privacy su Twitter (ho cercato di collegarmi il più possibile in questo articolo), pubblicare i loro articoli su Facebook e dire ai tuoi amici e alla famiglia le questioni importanti in gioco. L'azione concertata di internet denizens ha interrotto SOPA e PIPA (ricordate il blackout di Wikipedia?).

Possiamo anche fermare PRISM e TEMPORA. Ci sono molte persone che lavorano per difendere il nostro diritto alla privacy, ma hanno bisogno di tutto l'aiuto che possono ottenere.

- Libertà

- Open Rights Group

- Orologio del Grande Fratello

- Privacy Internazionale

- Articolo 19

- Non spiarci

- Electronic Frontier Foundation

"Questo si fermerà solo politicamente. Questo è un problema politico. "

-Bruce Schneier

Ci sono molti altri là fuori - lasciate i vostri suggerimenti nei commenti! E non dimenticare di cogliere ogni opportunità possibile per mostrare ai rappresentanti del Congresso o del Parlamento che ti interessi della tua privacy e che le violazioni di massa e le violazioni dei nostri diritti, sia da parte di governi che da società private, sono inaccettabili.

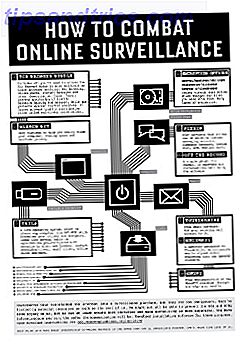

2. Utilizzare gli strumenti di crittografia.

C'è una vasta conoscenza di MakeUseOf su come utilizzare la crittografia per migliorare la sicurezza. Se stai cercando di iniziare con la crittografia, ti consiglio di dare un'occhiata a Come il progetto Tor può aiutarti a proteggere la tua privacy online Come il progetto Tor può aiutarti a proteggere la tua privacy online Come il progetto Tor può aiutarti a proteggere la tua privacy online Privacy è stato un problema costante con praticamente tutti i principali siti che visiti oggi, specialmente quelli che gestiscono le informazioni personali su base regolare. Tuttavia, mentre la maggior parte degli sforzi di sicurezza sono attualmente indirizzati verso ... Ulteriori informazioni, Crittografare Gmail, Hotmail e altri Webmail: Ecco come crittografare Gmail, Hotmail e altri Webmail: ecco come crittografare Gmail, Hotmail e altri Webmail : Ecco come le rivelazioni della NSA di Edward Snowden hanno suscitato scalpore e stupore nei confronti delle famiglie americane, poiché individui e famiglie hanno iniziato a rendersi conto che le loro comunicazioni non erano così private come avevano inizialmente pensato. Per calmare parzialmente alcuni ... Ulteriori informazioni e 5 modi per crittografare i tuoi file in modo sicuro nel cloud 5 modi per crittografare in modo sicuro i tuoi file nel cloud 5 modi per crittografare in modo sicuro i tuoi file nel cloud I tuoi file potrebbero essere crittografati durante il transito e i server del provider cloud, ma la società di cloud storage può decrittografarli e chiunque possa accedere al proprio account può visualizzare i file. Lato client ... Leggi altro. E se non sei ancora convinto che devi usare la crittografia, non perderti Non solo per paranoici: 4 motivi per crittografare la tua vita digitale non solo per i paranoici: 4 motivi per crittografare la tua vita digitale non solo per i paranoici: 4 motivi Crittografare la vita digitale La crittografia non è solo per i teorici della cospirazione paranoica, né per i fanatici della tecnologia. La crittografia è qualcosa che ogni utente di computer può trarre beneficio. I siti Web di tecnologia scrivono su come puoi crittografare la tua vita digitale, ma ... Continua a leggere.

E ce ne sono molte altre. Basta eseguire una ricerca dalla barra dei menu e troverai quello che stai cercando. Puoi anche dare un'occhiata a questo fantastico dispaccio del Day of Action, per gentile concessione di The Occupied Times (clicca per scaricare il PDF):

3. Lanciare un criptoparty.

Come ho detto prima, più persone usano la crittografia, più saremo sicuri. Una volta raggiunta una massa critica, la sorveglianza dovrà diventare più mirata per essere redditizia. E uno dei modi migliori per condividere l'importanza della crittografia, oltre a rendere facile per le persone iniziare a utilizzare gli strumenti appropriati, è quello di lanciare un criptoparty.

C'è un gruppo ufficiale che organizza grandi feste in tutto il mondo, ma non è necessario che tu vada così grande. Basta buttare la tua criptoparty! Chiedete ai vostri amici, dite loro di portare i loro dispositivi e aiutarli a installare gli strumenti di crittografia. Questo è tutto ciò che c'è da fare! Per renderlo più divertente, non fare di cripto il punto focale della festa, ma fallo in background (o durante l'intervallo di tempo di una partita di Coppa del Mondo, forse). Installa cose come HTTPS Everywhere, strumenti IM compatibili con OTR, strumenti di posta elettronica PGP e app di messaggistica sicura.

Se le persone sono interessate a cose più pesanti, come la crittografia dei loro dischi rigidi o del cloud storage, aiutali anche con quello. Ma non fare pressioni su nessuno: il punto di una criptopia è di divertirsi e migliorare la privacy e la sicurezza. In questo ordine.

4. Rimani aggiornato.

Leggi le notizie sulla privacy regolarmente: seguire le persone a cui ho collegato Twitter ti sarà di grande aiuto, ma assicurati di iscriverti a blog come il blog Craphound di Cory Doctorow, il blog sulla privacy e il blog di Privacy International. Ancora una volta, per favore condividi i tuoi preferiti nei commenti!

È anche una buona idea rimanere aggiornati sulle notizie di tecnologia generale, perché spesso è il posto migliore per scoprire nuove vulnerabilità (come quando il nostro Tech News Digest ha riportato sulla misteriosa scomparsa di TrueCrypt Edward Snowden Talks, TrueCrypt Mystery Ballmer Acquista LA Clippers [Tech News Digest] Edward Snowden Talks, TrueCrypt Mystery, Ballmer Acquista LA Clippers [Tech News Digest] Edward Snowden parla con NBC, tormentando i racconti TrueCrypt, CryEngine arriva su Steam, Google Video Quality Report classifica gli ISP, Vimeo's ottiene Alta manutenzione, Ballmer compra i Clippers e 25 anni di LOL. Per saperne di più.)

5. Supporto di strumenti open source.

Mentre ci sono certamente strumenti a codice chiuso che ti aiuteranno a proteggere la tua privacy, il punto 4 sopra rende facile capire perché il software open-source è più sicuro. Se un programma è protetto da DRM e protetto da copyright, ci sono parti di esso che sono invisibili per te, il che significa che nessuno può essere alla ricerca di bug o buchi di sicurezza intenzionali. Quando è possibile, utilizzare alternative open source al software più diffuso. 14 Alternative gratuite e open source per il software a pagamento 14 Alternative gratuite e open source per software a pagamento Non sprecare denaro su software per uso personale! Non solo esistono alternative gratuite, ma molto probabilmente offrono tutte le funzionalità di cui hai bisogno e potrebbero essere più facili e sicure da usare. Leggi di più . Mostra alle aziende che la trasparenza è apprezzata dai consumatori.

E non usare semplicemente il software: contribuisci a progetti open-source Perché dovresti contribuire a progetti open source [parere] Perché dovresti contribuire a progetti open source [parere] Il concetto di software open-source non è nuovo, e con Grandi progetti di successo come Ubuntu, Android, e altri sistemi operativi e app relativi a Linux, penso che possiamo tranquillamente dire che è un modello comprovato per ... Read More, too!

Combattere, crittografare, condividere

La privacy online e la sorveglianza di massa sono questioni molto complicate, motivo per cui ci sono intere organizzazioni dedicate a educare il pubblico a combattere. A volte può sembrare senza speranza, o come non vale la pena farlo, ma la lotta contro la violazione di massa sui nostri diritti vale il tempo e gli sforzi. La crittografia della tua navigazione o della tua e-mail non richiede molto, ma se anche il 30% delle persone lo facesse, faremmo un'enorme affermazione che sarebbe impossibile da ignorare.

Condividi questo articolo e invita più persone a pensare ai loro diritti e alla privacy online. E riempire la sezione commenti con i link per gli altri per saperne di più, firmare petizioni, essere coinvolti e fare la differenza.

Ci vorrà molta cooperazione per farlo, quindi iniziamo qui!

Crediti immagine: Alec Perkins via The Day We Fight Back, Mohamed Nanabhay via Flickr, Electronic Frontier Foundation via Flickr, Wüstling via Wikimedia Commons, TaxCredits.net via Flickr, YayAdrian via Flickr, Paterm via Wikimedia Commons, Electronic Frontier Foundation via Flickr, Per -Olof Forsberg via Flickr, CryptoParty via Wikimedia Commons, Andrew via Flickr.

![I 10 migliori libri elettronici di fantascienza su Amazon [MUO Book Club]](https://www.tipsandtrics.com/img/internet/176/top-10-sci-fi-romance-ebooks-amazon.jpg)