Se si deve credere ai notiziari, gli hacker sono una demografia tutta loro. Beh, potrebbero essere perché le violazioni della sicurezza dei nostri account personali sono un pericolo reale e presente. Proprio in febbraio, 250.000 account Twitter sono stati violati. Il Wall Street Journal e il New York Times erano tra i nomi principali. Forse anche tu eri tra i numeri. La parte buona è che Twitter ha reagito con prontezza e ha inserito il buco prima che si aprisse.

Siti come Twitter non sono obiettivi soft. Sono protetti da firewall e altre protezioni. Twitter ha persino implementato protocolli di sicurezza come DMARC per una maggiore protezione contro il phishing. Ma anche mentre scrivo questo, è arrivata la notizia di un account di Twitter della Associated Press dirottato che viene usato per trasmettere il falso aggiornamento di un attacco alla Casa Bianca. Il mercato azionario è crollato. Twitter rinforzerà le sue difese. Noi, gli utenti fanno parte di quelle fortificazioni. Di solito, anche noi siamo il suo anello più debole.

Il terreno coperto così lontano ...

Il mio amico Chris ci ha dato le basi fondamentali che è necessario conoscere per proteggere il tuo account Twitter. Cosa devi sapere su come proteggere il tuo account Twitter Cosa devi sapere su come proteggere il tuo account Twitter Gli account Twitter sono obiettivi succulenti per scammer e distributori di malware. Una volta che qualcuno compromette il tuo account Twitter, può inviare tweet con link a truffe e malware, bombardando i tuoi follower con la loro spazzatura. Rafforza il tuo ... Leggi altro. Riprendiamoli rapidamente:

- Attenzione al phishing

- Non riutilizzare le password

- Gestisci app di terze parti

- Migliora la sicurezza del tuo browser e del tuo computer

- Limita reimpostazioni password

- Utilizzare un expander URL

- Dare una mano

Vi esorto vivamente a leggere il suo articolo popolare per comprendere le prime cose che dovete fare. Ecco alcuni suggerimenti su Twitter che dovrebbero essere utili per proteggersi dagli hacker 5 semplici suggerimenti che ti proteggeranno contro un hacker di computer 5 consigli facili che ti proteggeranno contro un hacker di computer Negli ultimi decenni, abbiamo visto molte tecnologie avanzamenti. In effetti, i progressi sono stati così rapidi che persino gli individui esperti di tecnologia possono finire per cadere sul ciglio della strada. Parlo per esperienza. C'è ... Leggi altro.

Gestisci lo spam

Un attacco potrebbe venire mascherato sotto forma di un messaggio di spam su Twitter. Gli attacchi di spam prendono molte forme diverse. Twitter riconosce il seguente aggressivo; sfruttare @reply o @mention per inviare messaggi indesiderati; e persino creando più account come comportamento di spam. Potrebbe anche essere qualcosa di innocuo come postare collegamenti non collegati. Il trucco è riconoscere tempestivamente lo spam e agire per segnalarlo. Ecco come…

- Clicca sulla pagina del profilo dell'account spam.

- Fai clic sull'icona a forma di piccola sagoma accanto al pulsante Segui per visualizzare il menu a discesa.

- È possibile utilizzare le opzioni (vedere screenshot) per segnalare un account illecito per lo spam. In alternativa, puoi anche bloccare l'account.

Twitter non sospende automaticamente il sospetto account spam. Sebbene impedisca all'utente di seguirti o di rispondere a te. Puoi anche presentare un rapporto di violazione più diretto. Twitter ha una pagina di supporto che ti dice tutto su come segnalare violazioni e qualsiasi altra attività sospetta.

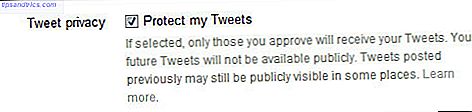

Vantaggi degli account Twitter protetti

Una timeline di Twitter è pubblica per impostazione predefinita. Puoi esercitare l'opzione per impostare i tuoi tweet come "protetti". I tweet protetti sono visibili ai follower di Twitter approvati. Un account Twitter protetto ti offre un controllo più diretto su chi ti segue. Ogni richiesta successiva richiederà la tua espressa approvazione. I tuoi tweet saranno visibili solo ai tuoi follower. Anche i tweet protetti non verranno visualizzati nei risultati di Google.

Proteggere il tuo account Twitter è una strategia più sicura, ma può comportare un costo di interazione aperta. La pagina di supporto di Twitter entra nel merito di proteggere e non proteggere i tuoi tweet.

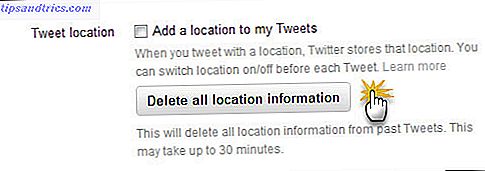

Non condividere la tua posizione

Anche se condividere le informazioni sulla tua posizione potrebbe non portare al tuo account compromesso, nessuno può promettere che non accadrà a casa tua ... il che è ancora peggio. PleaseRobMe è un sito web interessante che cerca di evidenziare questo pericolo di sovra-condivisione di informazioni sui social media. Ad esempio, condividere le informazioni sulla tua posizione potrebbe portare un ladro a casa tua quando sei da un'altra parte.

La pagina Impostazioni su Twitter ti consente di disattivare le informazioni sulla posizione e di eliminare tutti i riferimenti precedenti con un singolo clic. Puoi anche accedere alle impostazioni di posizione dello smartphone e disabilitare la condivisione.

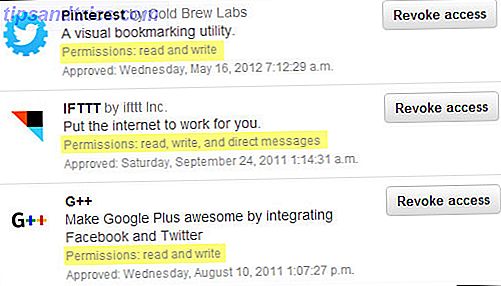

Non consentire ciecamente applicazioni di terze parti

Le app di terze parti collegate tramite il tuo account Twitter hanno due livelli di autorizzazioni: sola lettura o lettura e scrittura . In effetti, un'app può accedere a tutte le informazioni nel tuo account Twitter. Un'app con permesso di lettura e scrittura può anche pubblicare aggiornamenti a tuo nome. Inoltre, i tuoi tweet potrebbero essere protetti, ma le immagini accessibili tramite servizi come Instagram potrebbero non esserlo. Questo rappresenta un potenziale rischio se un'app in questione non è legittima. Questo ci riporta al punto critico di esaminare attentamente ogni app di terze parti a cui concedere l'accesso e revocare periodicamente l'accesso alle app di cui non abbiamo più bisogno.

Sii cauto con i messaggi diretti "fuori dal blu"

Devo solo ribadirlo di nuovo. Ci sono stati diversi attacchi diretti di messaggi e e-mail. I messaggi diretti (DM) dovrebbero essere interazioni uno-a-uno tra due parti e dovrebbero essere private. In realtà, i DM possono essere sfruttati da app di terze parti che hanno accesso al tuo account Twitter. Truffe di phishing Che cosa è esattamente il phishing e quali sono le tecniche utilizzate dagli scammer? Che cos'è esattamente il phishing e quali sono le tecniche utilizzate dagli scammer? Non sono mai stato un fan della pesca, me stesso. Questo è principalmente a causa di una spedizione in anticipo in cui mio cugino è riuscito a catturare due pesci mentre ho preso zip. Simile alla pesca nella vita reale, le truffe di phishing non sono ... Leggi di più e i Trojan backdoor si basano anche sui collegamenti all'interno dei messaggi inviati a un account ignaro. Consigli di Twitter contro il seguire "centinaia o migliaia di account senza prima dare un'occhiata".

Il mercato azionario scende brevemente e poi recupera dopo che l'account Twitter hackerato da @ AP invia un falso tweet: http://t.co/X0KeRg1C5A

- Yahoo News (@YahooNews), 23 aprile 2013

In realtà è facile rilevare gli attacchi di phishing 4 Metodi generali che è possibile utilizzare per rilevare gli attacchi di phishing 4 Metodi generali che è possibile utilizzare per rilevare gli attacchi di phishing Un "phish" è un termine per un sito Web di truffa che cerca di sembrare un sito che si sa potrebbe bene e visita spesso. L'atto di tutti questi siti che cercano di rubare il tuo account ... Leggi di più con un po 'di attenzione. Ad esempio: controlla il testo e la sostanza del messaggio. Inoltre, fai molta attenzione ai dispositivi mobili perché schermi più piccoli possono rendere molto più difficile la decifrazione di uno schermo fraudolento. Quindi, attendi di verificarlo su uno schermo più grande prima di fare clic.

Ecco un'eccellente lettura di phishing su Fraud.org.

Uscita dai computer pubblici

Questa precauzione sembra ovvia, ma rimarrai sorpreso dal fatto che molti si dimentichino di farlo. Se utilizzi un computer condiviso, ricordati di disconnetterti da Twitter per impedire a qualcuno di accedere al tuo account aperto. Allo stesso modo, utilizzare sempre un passcode per bloccare lo smartphone e prevenire gli occhi snooping.

Disabilita Java

Java non è sicuro È Java non sicuro e dovresti disabilitarlo? Java non è sicuro e dovresti disabilitarlo? Il plug-in Java di Oracle è diventato sempre meno comune sul Web, ma è diventato sempre più comune nelle notizie. Se Java consente di contagiare più di 600.000 Mac o Oracle è ... Read More dicono esperti di sicurezza. Il Dipartimento della sicurezza nazionale degli Stati Uniti ha effettivamente emesso un avviso pubblico sulla disattivazione di Java se non necessario nel browser. È sempre una buona idea aggiornare continuamente Java, anche se disabilitarlo potrebbe essere un ammonimento nel chiudere la backdoor prima che qualcuno si intrometta.

Un'ultima nota: se il tuo account Twitter è stato violato, puoi reimpostare la tua password. Segui questa pagina di supporto Twitter per proteggere il tuo account e interrompere ulteriori comportamenti insoliti

La facilità del tweeting a volte ci culla in un falso senso di sicurezza. Ci dimentichiamo che Twitter è probabilmente il più aperto di tutti i siti di social sharing. Questo è il frutto e anche la buccia su cui possiamo scivolare. Se passi una buona parte della giornata sui social media, apprezzerai che le impostazioni di sicurezza di Twitter sono molto più facili da comprendere e impostare rispetto a quelle di Facebook. Ora, dobbiamo solo pensarci e pochi minuti in modo da non cadere preda degli hacker. Quali altri consigli sulla sicurezza di Twitter vorresti suggerire? L'hai imparato da un'esperienza amara o sei tra la gente prudente e prudente che gioca al sicuro piuttosto che dispiaciuta?

Immagine di credito: Shutterstock